本イベントは、世界トップクラスのサイバーセキュリティ専門家による国際会議として、10月27~28日の2日間、東京・渋谷パルコDGビル 18階 カンファレンスホール “Dragon Gate”にて開催されました。欧米の著名研究者が参加して研究成果を共有するとともに、日本の若手研究者の研究も発信する場としても知られています。

GMOインターネットグループからは、GMOサイバーセキュリティ byイエラエ社がトップスポンサーとして協賛し、セッションやワークショップへの出展などで参加しました。

CODE BLUE 2022 協賛レポート[前編]記事に引き続いて、今回は[後編]として、ワークショップ・ブースの様子をお届けします。

目次

CODE BLUE 2022 協賛レポート[前編]

ワークショップ

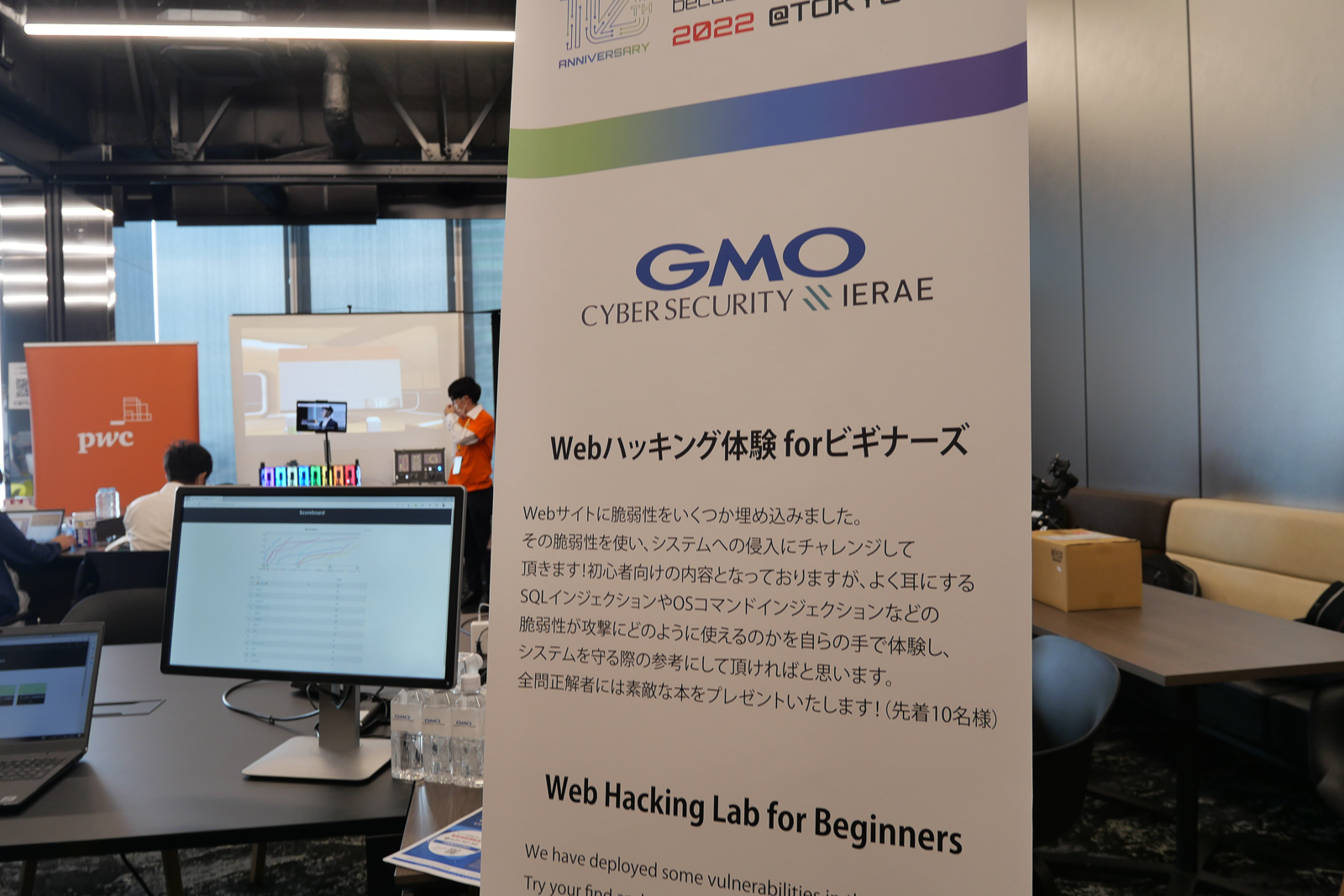

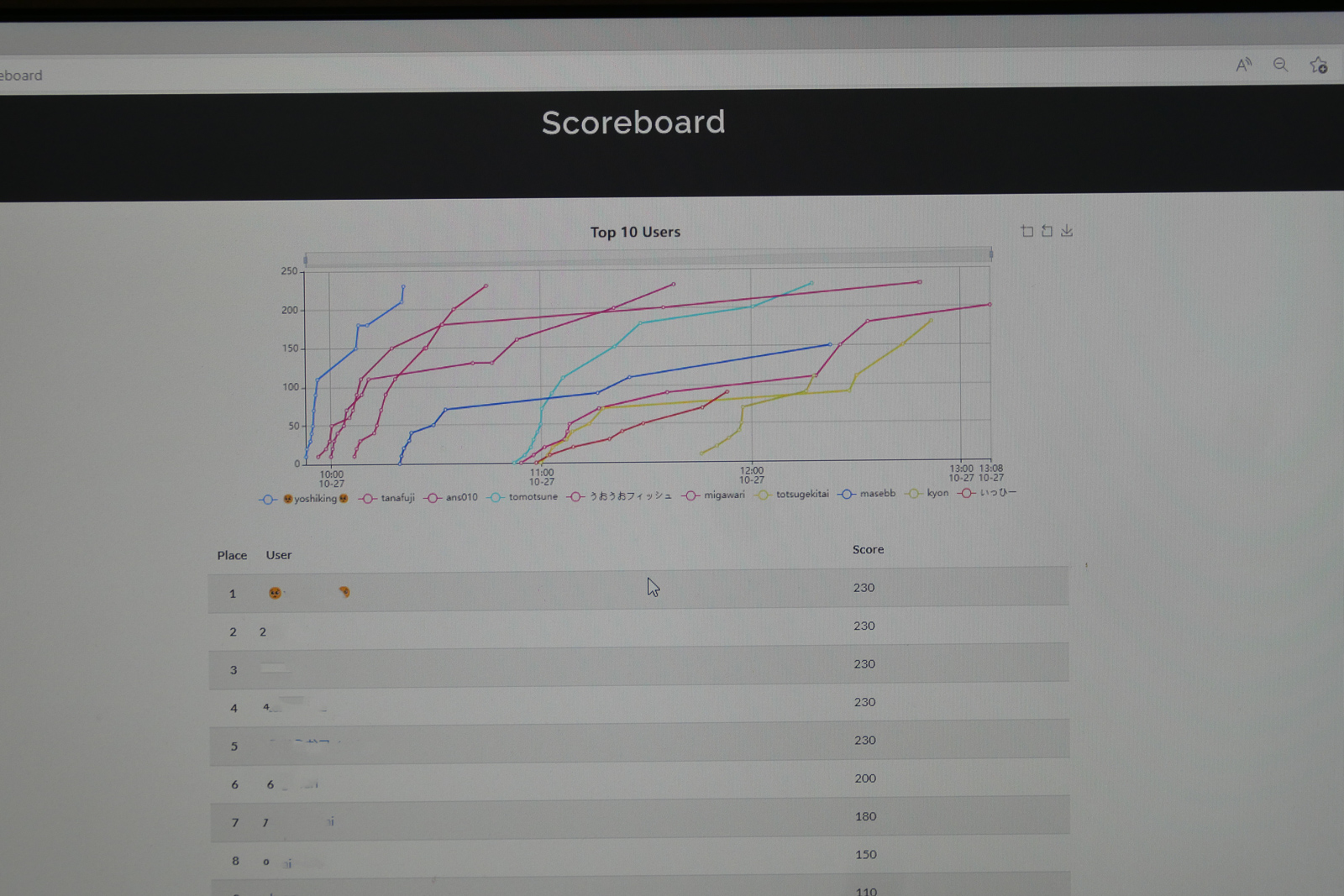

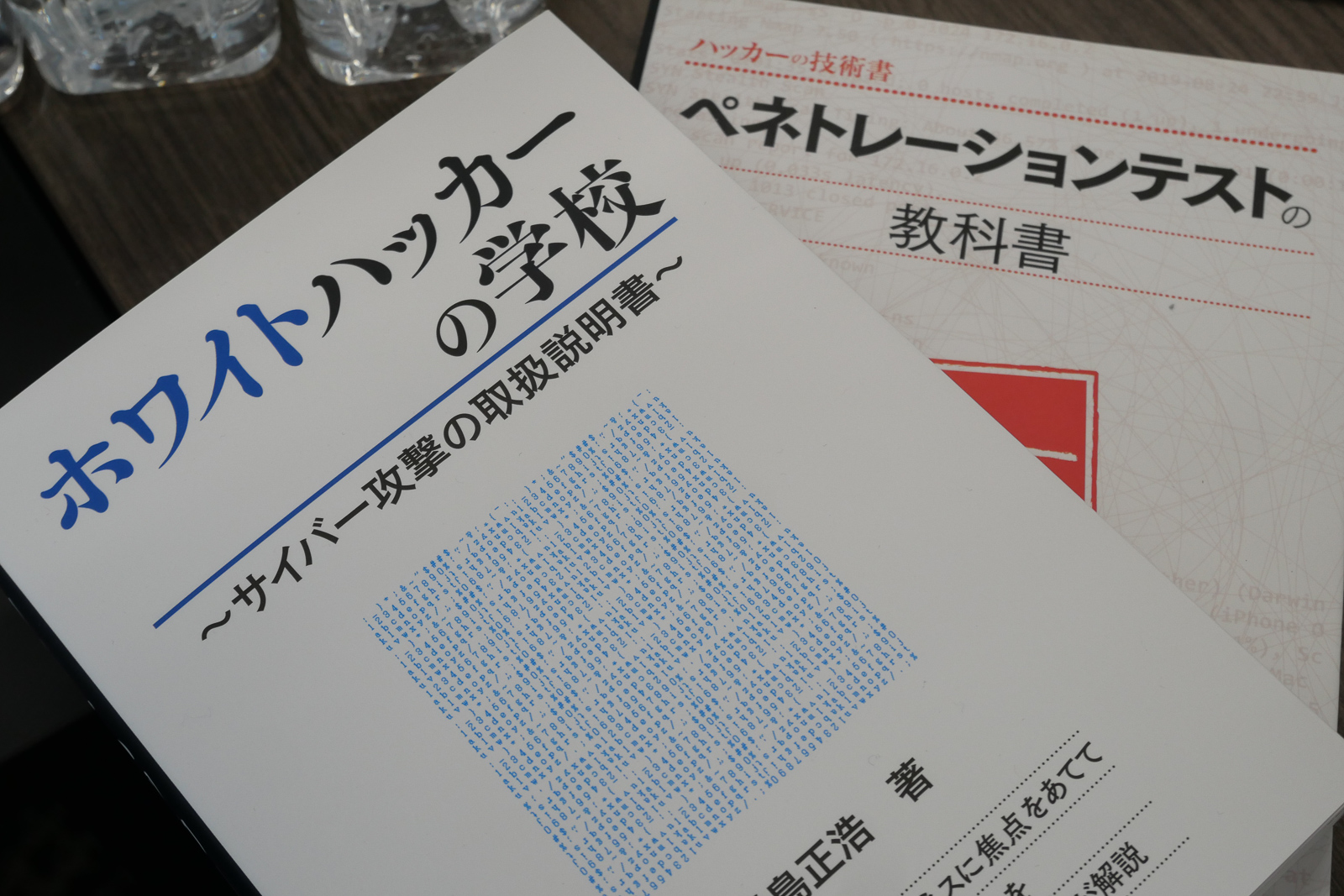

ワークショップ会場では「Webハッキング体験 forビギナーズ」と題したコンテストを実施していました。これは、Webサイトに仕込まれた脆弱性を使ってシステムへの侵入にチャレンジするという企画。貸し出された、または自前のPCを使って参加するというもので、全問正解者先着10名には、イエラエ社のエンジニアが執筆した書籍がプレゼントされていました。

ブースの担当者が「大盛況」と言うとおり、いつブースを覗いても参加者がいるという状況でした。

実は、すでにGMOインターネットグループ内で行ったHacking Nightで使われた問題と同じものが使われていたそうですが、取材時で満点の人が5人ほど。「腕に覚えのある方だとすぐに(満点を)取っていく」という説明でしたが、人によっては2時間ぐらいかけて頑張って解いている、という感じだったそうです。

ビギナーズと題していますが、オフィスのパソコンを管理している情報システム部門と、Webの開発はしているけれどもセキュリティには手を出したことがないという人をターゲットにしていたそうです。ハッキングでどんなことが行われているかピンと来ないような人が、実際に攻撃してみて、どう守るかを理解してもらうことが目的だと言います。

内容的には、全部で3セクション12問が用意されており、1セクション目にある9問は簡単ですが、体系的に学びを得られる内容で、続く2、3セクションで学んだことをそのまま使ってみる、という構成になっています。

ただし、2セクション目以降は、そのまま学んだことを使うだけでは解けずに、一工夫が必要な仕組みになっています。実際、1~9問目まではすぐに解けていた挑戦者も、それ以降の回答に時間がかかった例もあって、教材としても優れた作りになっていることが伺えました。

グループ内では過去に使われたこのハッキング体験ですが、今回のCODE BLUE会場でも大好評!ブース担当者は、具体的な話があるわけではないと前置きしつつ、外部にも何らかの提供があってもいいのかもしれないと話していました。

企業ブース

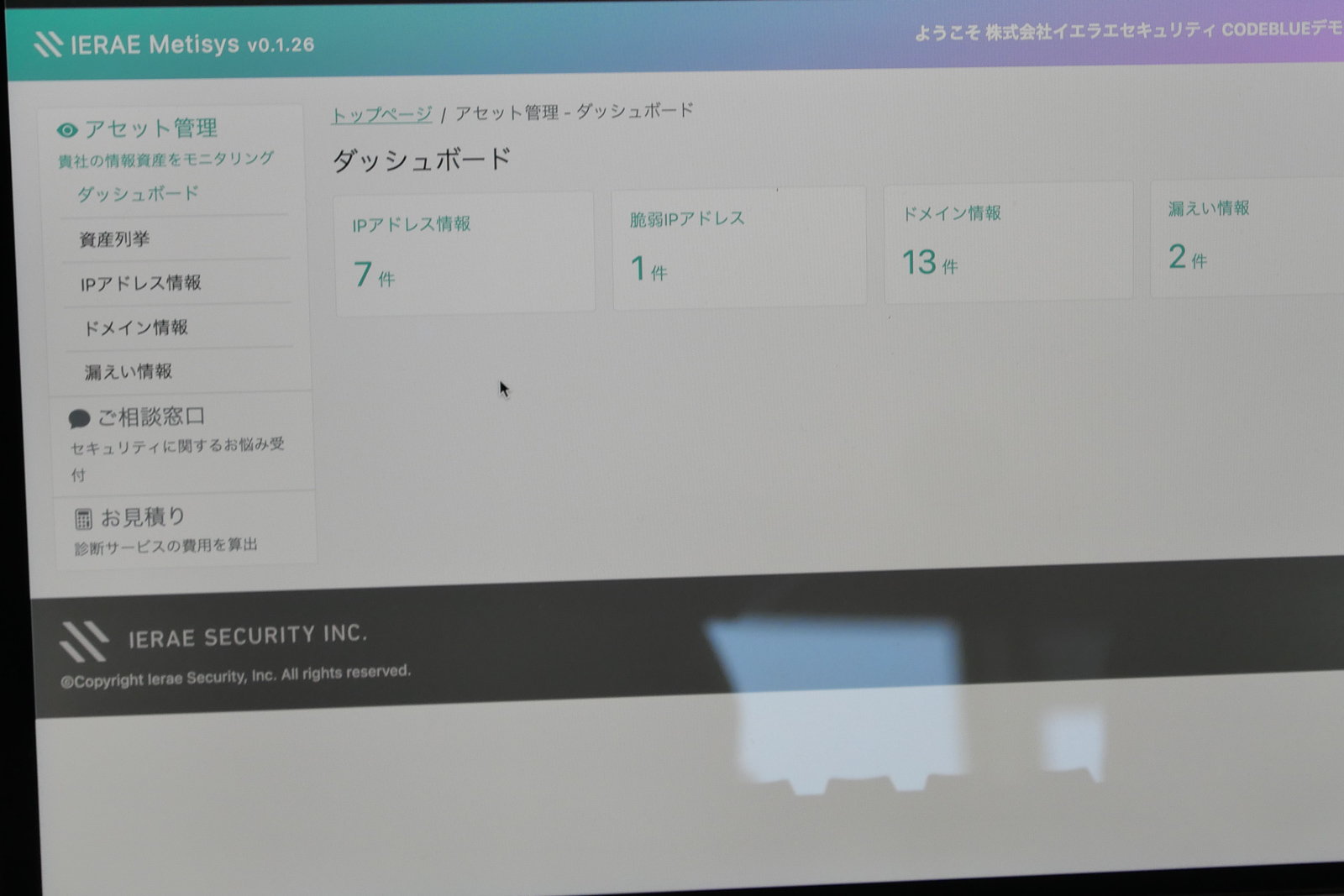

企業ブースでは、イエラエ社の製品を紹介していました。製品はアタックサーフェース可視化サービス「metisys」と、デジタルフォレンジックの「レッドチーム演習」です。

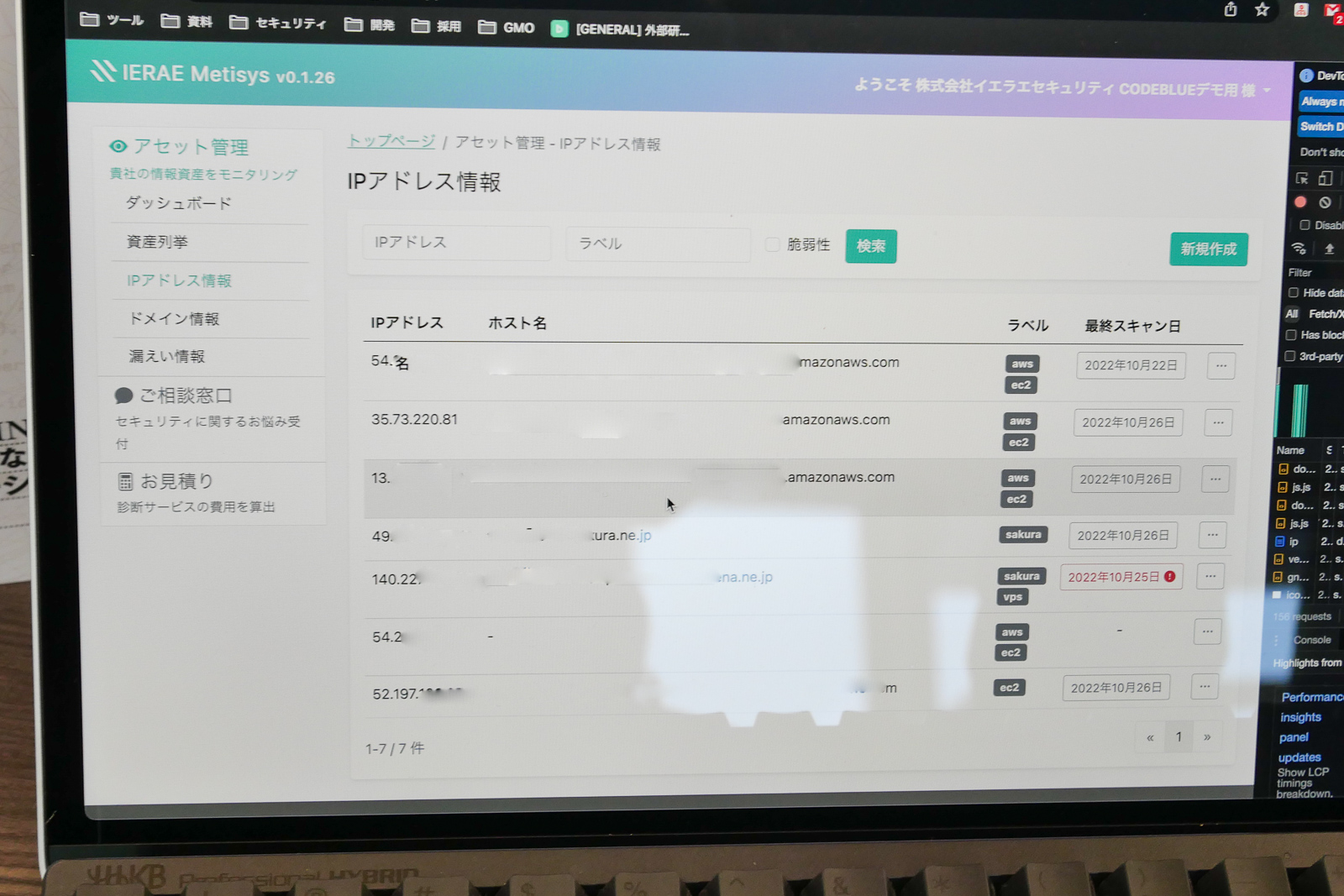

metisysは、攻撃の入口となるドメインやIPアドレス、企業の漏えい情報を具体的、包括的に可視化してくれるサービスです。IPアドレスを登録すると定期的にスキャンして、問題点が上がると赤く表示されます。ドメインも同様にチェックできます。

漏えい情報では、メールアドレスとその流出元が表示されます。こうした情報は、特に大きな会社だと、工場や支社、支店なども含めると管理しきれなくなり、サプライチェーン全体で管理したいというニーズに対応するための製品だと言います。

実は、現時点ではインターネットクローリングをかけているだけですが、来年に向けてアクティブなスキャンをするエンジンも開発しているそうで、それが実装されれば、深いところまでチェックできる製品になると説明していました。

紹介されていたもう1つの製品である「レッドチーム演習」。目標となるゴールに対して実際の攻撃者と同じ条件で攻撃を実施して、組織全体のサイバー攻撃に対する体制の評価などを実施します。

ブース担当者の説明では、従来はアンケートや脆弱性診断などを実施していたのですが、調べることが広範になってしまうそうです。レッドチーム演習の有用性が高いのは、一番攻撃されやすいところが判明することです。

「サイバーセキュリティキルチェーンと言われるが、攻撃はたいてい1つの入口から連鎖している」とのこと。その入口さえふさげば攻撃は連鎖しないわけで、それを可視化するのが今回のサービスで、クオリティの高いエンジニアがホワイトハッカーとして攻撃を実施します。

このレッドチーム演習に対して、ブルーチームによるフォレンジックや支援サービスも提供。ハッカーに侵入されたときにどこに侵入されて、どういう感染経路で、どういう攻撃手法だったのか、といったことを調査。PC、サーバー、カーナビ、IoT、クラウド環境といった幅広い調査ができることが特徴だと言います。 「演習」というのがポイントで、従来の手法だとリアリティがないと担当者。経済産業省がサイバーセキュリティ経営ガイドラインでもインシデント発生に備えて演習をするよう求めるなど、演習に対するニーズが高まっている点も追い風のようです。

さいごに

CODE BLUEは、歴史あるセキュリティイベントとして多くの来場者が集まっており、「Web3セキュリティ解体新書」講演にもたくさんの聴講者がいて、やはりWeb3の注目度の高さを感じさせました。

そうした中でもワークショップにおけるハッキングコンテストの人気も、もともと来場者のセキュリティ意識は高いのでしょうが、様々なキャリアの人がトライしていた様子だったのも注目ポイントです。

セキュリティ対策においては技術力の強化だけでなく、日々の情報収集能力も重要で、レッドチーム演習の担当者も、イエラエ社の強みとして最新情報の情報収集力を挙げていました。CODE BLUEのようなイベントは、最新情報を得られる格好の場であり、イエラエ社も最新の情報を提供し、さらに攻撃と防御に対する認知度を高めるという貢献を担っていたのではないでしょうか。

ブログの著者欄

採用情報

関連記事

KEYWORD

CATEGORY

-

技術情報(588)

-

イベント(230)

-

カルチャー(57)

-

デザイン(63)

TAG

- 5G

- Adam byGMO

- AdventCalender

- AGI

- AI

- AI TALK

- AI 機械学習強化学習

- AI/機械学習

- AIエージェント

- AIコーディング

- AIコーディングエージェント

- AI人財

- AI活用事例

- AI駆動

- AMD

- APT攻撃

- AWX

- Behind the Scenes

- BIT VALLEY

- Blade

- blockchain

- Canva

- ChatGPT

- ChatGPT Team

- Claude Team

- cloudflare

- cloudnative

- CloudStack

- CNDO

- CNDT

- CODEBLUE

- CODEGYM Academy

- ConoHa

- ConoHa VPS

- ConoHa、Dify

- ConoHaVPS

- CS

- CSS

- CTF

- DC

- Designship

- Desiner

- developer

- DevRel

- DevSecOpsThon

- DiceCTF

- Dify

- DNS

- Docker

- DTF

- engineering

- Engineering Journey

- eVTOL

- Felo

- GitLab

- GMO AI&ロボティクス商事

- GMO AIR

- GMO AIロボティクス大会議&表彰式

- GMO DESIGN AWARD

- GMO Developers Day

- GMO Developers Night

- GMO Flatt Security

- GMO GPUクラウド

- GMO Hacking Night

- GMO kitaQ

- GMO SONIC

- GMOアドパートナーズ

- GMOアドマーケティング

- GMOインターネット

- GMOインターネットグループ

- GMOインターネットグループ陸上部

- GMOインターネットグループ陸上部 – GMOロボッツ

- GMOクラウド]

- GMOグローバルサイン

- GMOコネクト

- GMOサイバーセキュリティbyイエラエ

- GMOサイバーセキュリティ大会議

- GMOソリューションパートナー

- GMOデジキッズ

- GMOブランドセキュリティ

- GMOペイメントゲートウェイ

- GMOペパボ

- GMOメディア

- GMOリサーチ

- GMO大会議

- Go

- Good Morning

- GPU

- GPUクラウド

- GTB

- Hack-1グランプリ

- Hack‐1グランプリ

- Hardning

- Harvester

- HCI

- INCYBER Forum

- iOS

- IoT

- ISUCON

- Japan Drone

- JapanDrone

- Java

- JJUG

- JJUG CCC

- K8s

- Kaigi on Rails

- Kids VALLEY

- KidsVALLEY

- Linux

- LLM

- MCP

- MetaMask

- MySQL

- NFT

- NVIDIA

- NW構成図

- NW設定

- Ollama

- OpenStack

- Perl

- perplexity

- PGP

- PHP

- PHPcon

- PHPerKaigi

- PHPカンファレンス

- Python

- QUIC

- Rancher

- RPA

- Ruby

- SECCON

- Selenium

- Slack

- Slack活用

- Spectrum Tokyo Meetup

- splunk

- SRE

- sshd

- SSL

- Terraform

- TLS

- TypeScript

- UI/UX

- vibe

- VLAN

- VPN

- VS Code

- Webアプリケーション

- WEBディレクター

- XSS

- ZTNA

- アドベントカレンダー

- イベントレポート

- インターンシップ

- インハウス

- エージェンティックAI

- オブジェクト指向

- オンボーディング

- お名前.com

- クリエイター

- クリエイターインタビュー

- クリエイティブ

- コーディング

- コンテナ

- サイバーセキュリティ

- サマーインターン

- システム研修

- スクラム

- スペシャリスト

- セキュリティ

- ゼロトラスト

- ソフトウェアテスト

- チームビルディング

- デザイナー

- デザイン

- テスト

- ドローン

- ネットのセキュリティもGMO

- ネットワーク

- ハーネスエンジニアリング

- バックエンド

- ビジネス職

- ヒューマノイド

- ヒューマノイドロボット

- フィジカルAI

- プログラミング教育

- ブロックチェーン

- フロントエンド

- ベイズ統計学

- マイクロサービス

- マルチプレイ

- ミドルウェア

- モバイル

- ゆめみらいワーク

- リモートワーク

- レンタルサーバー

- ロボット

- ロボティクス

- 京大ミートアップ

- 人材派遣

- 出展レポート

- 動画

- 協賛レポート

- 国際ロボット展

- 基礎

- 多拠点開発

- 宮崎オフィス

- 展示会

- 広告

- 強化学習

- 形

- 応用

- 情報伝達

- 技育プロジェクト

- 技術広報

- 技術書典

- 技術書典20

- 採用

- 採用サイトリニューアル

- 採用活動

- 新卒

- 新卒研修

- 日本科学未来館

- 映像

- 映像クリエイター

- 映像制作

- 暗号

- 業務効率化

- 業務時間削減

- 機械学習

- 決済

- 物理暗号

- 生成AI

- 空飛ぶクルマ

- 色

- 視覚暗号

- 開発生産性

- 開発生産性向上

- 階層ベイズ

- 高機能暗号

PICKUP

-

【第1回・AI TALK】SUZURI・minne事業部CTO 黒瀧さんに聞く、AI活用の現在地と未来

技術情報

-

【Hack-1グランプリ2026 キックオフレポート】約150名の学生がハイブリッド形式で集結

イベント

-

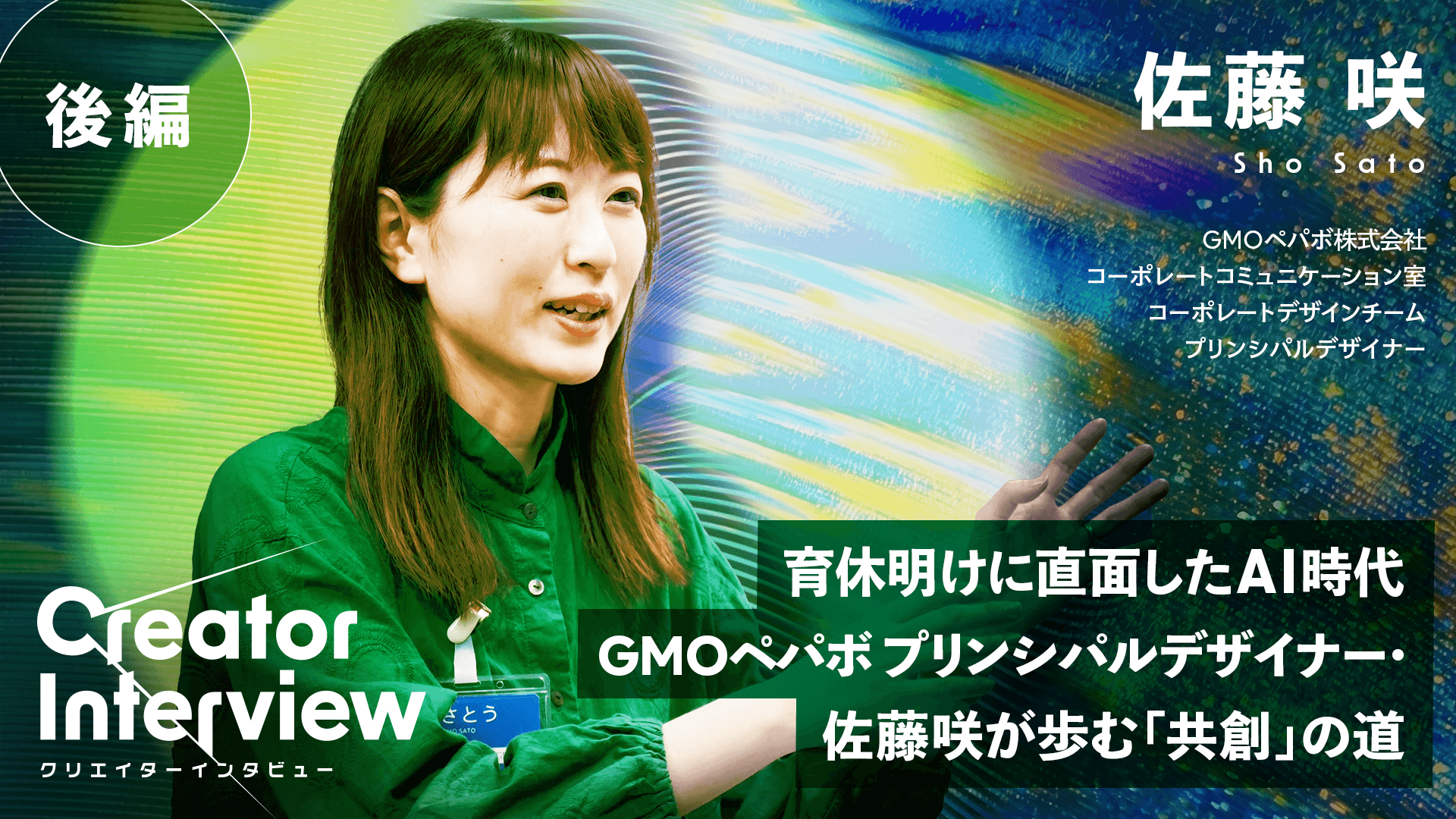

【インタビュー後編】育休明けに直面した「AI時代」 GMOペパボのプリンシパルデザイナー・佐藤咲が歩む「共創」の道

デザイン

-

【後編】エージェンティックAIの「アウトプット品質安定化」を実現 GMOインターネットが実践する「ハーネスエンジニアリング」とは?ーEngineering Journey

技術情報

-

【後編】『SECCON14 電脳会議』イベントレポート|AI時代におけるCTFの意義&脆弱性診断への「活かし方」

技術情報

-

【前編】『SECCON14 電脳会議』 イベントレポート|「横のつながり」で深まる、ホワイトハッカーの連帯感

技術情報