今回は弊社社内で行われている診断業務で気になったWeb Content Security Policy (CSP) を中心に、その基本から代表的なディレクティブまで、そして大規模・中規模サイトにおける導入するか否かの判断をどうしたらよいかあたりを書いていきます。

目次

CSPの基本

CSPは、ウェブページがどのようなリソースを読み込むことができるかを制御するセキュリティレイヤーです。導入することで主に以下の攻撃を防ぐことができます。

- XSS攻撃

- クリックジャッキング

- パケット盗聴攻撃

実装はHTTPレスポンスヘッダーで

CSPはHTTPレスポンスヘッダーとして実装されます。このヘッダーは、ブラウザに対してウェブページのセキュリティポリシーを指示します。CSPヘッダーを設定することで、ブラウザはそのポリシーに従って、許可されていないリソースの読み込みやスクリプトの実行を制限します。

そして、CSPヘッダーの基本的な構文は次のとおりです。

Content-Security-Policy: <directive> <source>;

例えば、次のヘッダーはスクリプトの読み込みを自身のドメインのみに制限することができます。

Content-Security-Policy: script-src 'self';

CSPディレクティブの詳細

CSPには多くのディレクティブがありますが、いくつかよく使いそうなものをここでは紹介していきます。

– default-src : 他のディレクティブのフォールバックとして機能

– script-src : JavaScriptの読み込み元を制限

– style-src : CSSの読み込み元を制限

– img-src : 画像の読み込み元を制限

– connect-src : HTTPリクエストの送信先を制限

各ディレクティブには、 'none' , 'self' , 'strict-dynamic' などのキーワードを使用できます。ディレクティブの詳細はこちらから確認をお願いいたします。

導入手順をCSPの仕様から考える

攻撃を防ぐ手段としてすぐに導入を。と考えるケースもあると思いますが、導入は段階的なアプローチがお勧めです。

CSPにはデバッグにも活用できるレポートモードがあり、まずはそこを入り口とすることでポリシーの微調整も早めに行うことができると考えています。

- レポートモードでの導入(

Content-Security-Policy-Report-Onlyヘッダーを使用) - 基本的なディレクティブの適用(

default-src 'self'など) - より厳格なポリシーの段階的適用

導入対象をサイト規模から考える

CSPに関わらず、新しい設定を入れる場合はサイト規模や運用コストも考慮する必要があります。ここでは、既存(大・中・小)規模と新規サイトへの導入メリット、デメリットを整理していこうと思います。

まずは既存サイトへのCSP導入ですが、これは慎重に行う必要があります。

レポートモードでの長期運用や、重要な部分からの段階的導入を前提にする必要があると思います。

大規模サイトの場合

大規模サイトでは、セキュリティリスクが高く、攻撃の標的になりやすいため、CSP導入のメリットが大きくなります。ただし、段階的な導入と十分なリソース確保が必要です。

メリット

- 高度なセキュリティ保護

- ブランド価値の保護

- コンプライアンス要件の満たしやすさ

デメリット

- 導入・維持に高いコストがかかる

- レガシーコードとの互換性の問題

- サードパーティースクリプトの管理の複雑さ

中規模サイトの場合

中規模サイトでは、CSP導入のメリットとコストのバランスを取ることが重要です。段階的な導入と、重要な部分から優先的に適用することを検討しましょう。

メリット:

- セキュリティ強化

- 今後の拡張性の確保

デメリット:

- 導入に一定のリソースが必要

- 既存の機能との互換性確保の手間

小規模サイトの場合

小規模サイトでは、CSP導入のコストと得られる利益を慎重に比較する必要があります。セキュリティリスクが比較的低い場合は、完全なCSP実装よりも基本的なセキュリティ対策に注力する方が効果的になるケースもあるかもしれません。

メリット:

- 基本的なセキュリティ強化

- 長期的な成長に向けた基盤づくり

- セキュリティ意識の高さをアピール

- 比較的少ない労力で導入可能

デメリット:

- 限られたリソースでの導入・管理

- 開発速度の低下の可能性

- 過剰なセキュリティ対策となる可能性

新規サイトの場合

既存と異なり、新規サイトではCSPを最初から導入することで、長期的なセキュリティ管理が容易になります。初期コストは高くなりますが、将来的なメリットが大きいです。

考え方としては 小規模サイト に近いものがあるので、同時にメリット・デメリットを確認することをお勧めします。

メリット:

- 最初からセキュアな設計が可能

- 将来的なセキュリティコストの削減

デメリット:

- 初期開発コストの増加

- 開発チームのCSP理解が必要

CSPの将来と新しい機能

CSPは古いものではなく、2024年8月現在も開発が行われています。

昨今の CSP Level 3 では、以下のような機能が追加されています。

– worker-src : Web WorkerやShared Workerを読み込むことができるソースを制御

– manifest-src : マニフェストファイルを読み込むことができる出所を制御し、潜在的な攻撃ポイントを制限

これらの新機能を活用することで、より柔軟かつセキュアなCSP実装が可能になります。

まとめ

CSPは強力なセキュリティツールですが、その導入には慎重な判断と計画が必要です。サイトの規模、既存のコード基盤、運用リソースなどを総合的に考慮し、段階的な導入を心がけることが成功の鍵となると思います。セキュリティと運用効率のバランスを取りながら、ウェブサイトの保護を強化していくことが重要です。

ブログの著者欄

採用情報

関連記事

KEYWORD

CATEGORY

-

技術情報(587)

-

イベント(230)

-

カルチャー(57)

-

デザイン(63)

TAG

- 5G

- Adam byGMO

- AdventCalender

- AGI

- AI

- AI 機械学習強化学習

- AI/機械学習

- AIエージェント

- AIコーディング

- AIコーディングエージェント

- AI人財

- AI駆動

- AMD

- APT攻撃

- AWX

- Behind the Scenes

- BIT VALLEY

- Blade

- blockchain

- Canva

- ChatGPT

- ChatGPT Team

- Claude Team

- cloudflare

- cloudnative

- CloudStack

- CNDO

- CNDT

- CODEBLUE

- CODEGYM Academy

- ConoHa

- ConoHa VPS

- ConoHa、Dify

- ConoHaVPS

- CS

- CSS

- CTF

- DC

- Designship

- Desiner

- developer

- DevRel

- DevSecOpsThon

- DiceCTF

- Dify

- DNS

- Docker

- DTF

- engineering

- Engineering Journey

- eVTOL

- Felo

- GitLab

- GMO AI&ロボティクス商事

- GMO AIR

- GMO AIロボティクス大会議&表彰式

- GMO DESIGN AWARD

- GMO Developers Day

- GMO Developers Night

- GMO Flatt Security

- GMO GPUクラウド

- GMO Hacking Night

- GMO kitaQ

- GMO SONIC

- GMOアドパートナーズ

- GMOアドマーケティング

- GMOインターネット

- GMOインターネットグループ

- GMOインターネットグループ陸上部

- GMOインターネットグループ陸上部 – GMOロボッツ

- GMOクラウド]

- GMOグローバルサイン

- GMOコネクト

- GMOサイバーセキュリティbyイエラエ

- GMOサイバーセキュリティ大会議

- GMOソリューションパートナー

- GMOデジキッズ

- GMOブランドセキュリティ

- GMOペイメントゲートウェイ

- GMOペパボ

- GMOメディア

- GMOリサーチ

- GMO大会議

- Go

- Good Morning

- GPU

- GPUクラウド

- GTB

- Hack-1グランプリ

- Hack‐1グランプリ

- Hardning

- Harvester

- HCI

- INCYBER Forum

- iOS

- IoT

- ISUCON

- Japan Drone

- JapanDrone

- Java

- JJUG

- JJUG CCC

- K8s

- Kaigi on Rails

- Kids VALLEY

- KidsVALLEY

- Linux

- LLM

- MCP

- MetaMask

- MySQL

- NFT

- NVIDIA

- NW構成図

- NW設定

- Ollama

- OpenStack

- Perl

- perplexity

- PGP

- PHP

- PHPcon

- PHPerKaigi

- PHPカンファレンス

- Python

- QUIC

- Rancher

- RPA

- Ruby

- SECCON

- Selenium

- Slack

- Slack活用

- Spectrum Tokyo Meetup

- splunk

- SRE

- sshd

- SSL

- Terraform

- TLS

- TypeScript

- UI/UX

- vibe

- VLAN

- VPN

- VS Code

- Webアプリケーション

- WEBディレクター

- XSS

- ZTNA

- アドベントカレンダー

- イベントレポート

- インターンシップ

- インハウス

- エージェンティックAI

- オブジェクト指向

- オンボーディング

- お名前.com

- クリエイター

- クリエイターインタビュー

- クリエイティブ

- コーディング

- コンテナ

- サイバーセキュリティ

- サマーインターン

- システム研修

- スクラム

- スペシャリスト

- セキュリティ

- ゼロトラスト

- ソフトウェアテスト

- チームビルディング

- デザイナー

- デザイン

- テスト

- ドローン

- ネットのセキュリティもGMO

- ネットワーク

- ハーネスエンジニアリング

- バックエンド

- ビジネス職

- ヒューマノイド

- ヒューマノイドロボット

- フィジカルAI

- プログラミング教育

- ブロックチェーン

- フロントエンド

- ベイズ統計学

- マイクロサービス

- マルチプレイ

- ミドルウェア

- モバイル

- ゆめみらいワーク

- リモートワーク

- レンタルサーバー

- ロボット

- ロボティクス

- 京大ミートアップ

- 人材派遣

- 出展レポート

- 動画

- 協賛レポート

- 国際ロボット展

- 基礎

- 多拠点開発

- 宮崎オフィス

- 展示会

- 広告

- 強化学習

- 形

- 応用

- 情報伝達

- 技育プロジェクト

- 技術広報

- 技術書典

- 技術書典20

- 採用

- 採用サイトリニューアル

- 採用活動

- 新卒

- 新卒研修

- 日本科学未来館

- 映像

- 映像クリエイター

- 映像制作

- 暗号

- 業務効率化

- 業務時間削減

- 機械学習

- 決済

- 物理暗号

- 生成AI

- 空飛ぶクルマ

- 色

- 視覚暗号

- 開発生産性

- 開発生産性向上

- 階層ベイズ

- 高機能暗号

PICKUP

-

【Hack-1グランプリ2026 キックオフレポート】約150名の学生がハイブリッド形式で集結

イベント

-

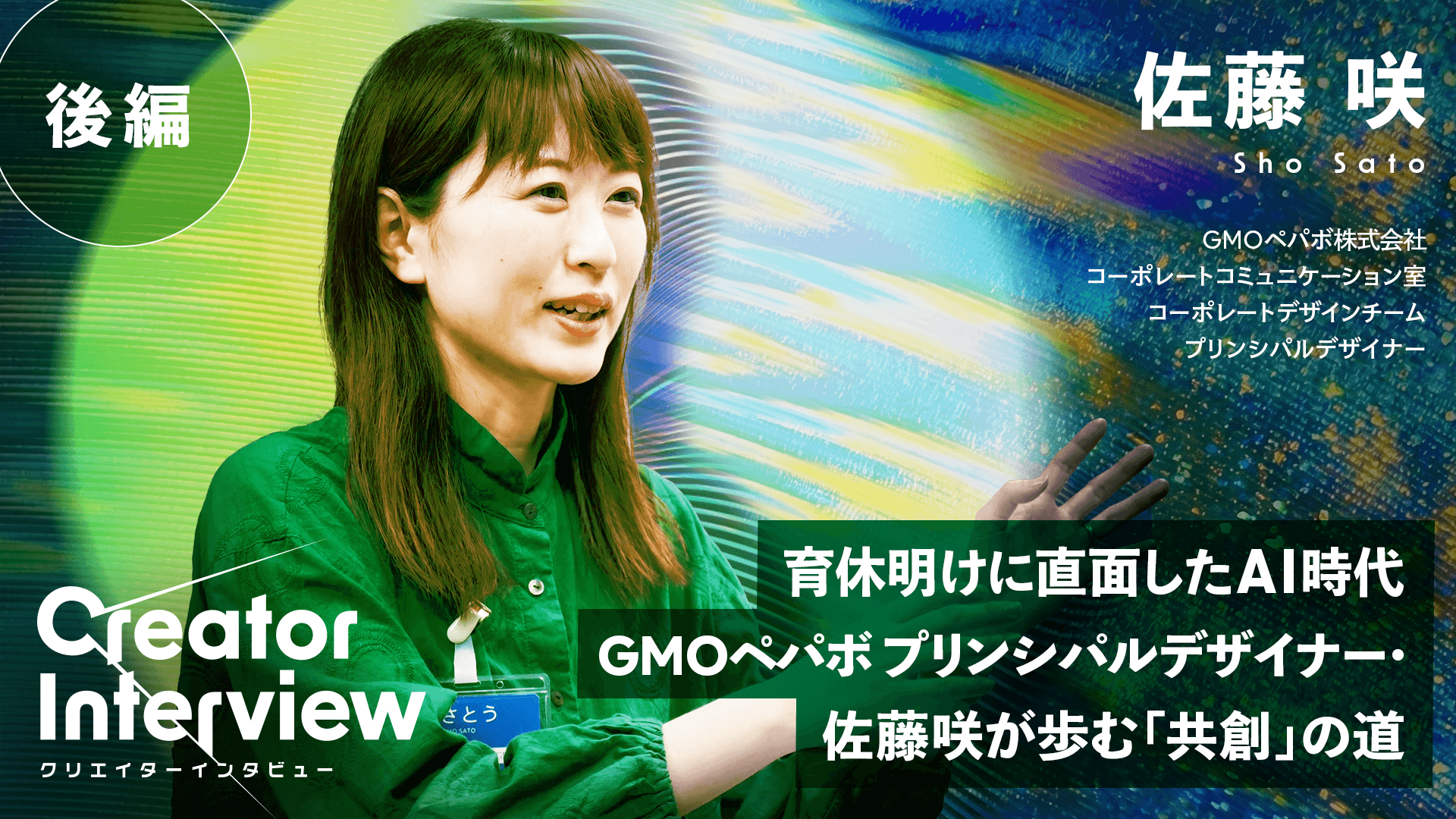

【インタビュー後編】育休明けに直面した「AI時代」 GMOペパボのプリンシパルデザイナー・佐藤咲が歩む「共創」の道

デザイン

-

【後編】エージェンティックAIの「アウトプット品質安定化」を実現 GMOインターネットが実践する「ハーネスエンジニアリング」とは?ーEngineering Journey

技術情報

-

【後編】『SECCON14 電脳会議』イベントレポート|AI時代におけるCTFの意義&脆弱性診断への「活かし方」

技術情報

-

【前編】『SECCON14 電脳会議』 イベントレポート|「横のつながり」で深まる、ホワイトハッカーの連帯感

技術情報

-

[協賛レポート] 『SECCON14 電脳会議』

技術情報