9/21(水)にGMO Developers Night#36 「 経済産業省×GMOサイバーセキュリティbyイエラエ「開発段階におけるIoT機器の脆弱性検証促進事業」について 」をオンラインにて開催。IoTにおけるセキュリティ対策の必要性や有無、また、経済産業省が行う取り組みについて、お話いたしました。

▻イベント告知:https://developers.gmo.jp/20150/

今回Vol.02では、 【セッション②】開発段階におけるIoT機器の脆弱性検証促進事業について の書き起こしをお届けします。

目次

【セッション②】開発段階におけるIoT機器の脆弱性検証促進事業について

- 登壇者

経済産業省

商務情報政策局 サイバーセキュリティ課長

奥田修司 氏

私からは、開発段階におけるIoT機器の脆弱性検証促進事業を進めておりますので、どうして経済産業省がそのような事業を進めているのかというところも含めてご紹介します。

資料は、それらも含めていろいろなものを今日持ってきていますので、途中飛ばしてしまうところもあるかもしれませんが、あとで資料は皆様にお届けできると聞いておりますので、お時間がある時にでも見ていただければと思います。

最近の攻撃動向と産業界へのメッセージ

いきなり飛ばしてしまいますが、最近のサイバー攻撃の状況などについては、あとで見ていただければと思います。 最近のサイバー攻撃の状況に関して経産省よりぜひ皆さんに考えていただきたいことを、ある意味当たり前のことをまとめたような文章になっておりまして、きちんとやっている人はやっているよっていうことですが、そうではない人たちがサイバー攻撃に遭う状況にありますので、そのような方々ににぜひこのようなものが経産省から出ているよとご紹介いただければよいかなと思って、こういうものを出しています。

経済産業省のサイバーセキュリティ対策

経産省の政策はいろいろありますが、今日ご紹介するのは資料の青い枠で囲っているものでして、いろいろな分野別カテゴリでガイドラインやフレームワークを作成して、民間のいろいろな事業者の方々がサイバーセキュリティ対策に取り組もうと思った時に参考にしていただけるものを、様々な有識者の人たちのご意見をお聞きしながら作っているものになりますので、ぜひいろいろなものを作っているのを見ていただければということですが、その一部を今日ご紹介させていただければと思います。

IoT機器に対するセキュリティ対策の必要性

今日お話をさせていただければと思っていたIoT機器についてですが、セキュリティ対策の必要性ということで、先ほども三村さんの方からもいくつかの事例をもってお話をしていただきましたが、実際にセキュリティの事故でIoT機器やOTシステムが止まってしまったという経験のある人がだいたい25%、1/4ほどいるということもありまして、サイバーフィジカルの繋がり、サイバー空間とフィジカル空間との繋がりが増えてきている中でIoT機器やOTシステムへのサイバー攻撃などによる停止が増えてきているのだと思っています。

実際にはそういった攻撃を受けてしまうと、例えばリコールを求められることになったりとか、その製品のメーカーに対する訴訟が起こされたりとかということで、実際に自動車の例であれば140万台のリコールが求められたりとか、心臓のペースメーカーで46万台のリコールに繋がったりとかと、やはりどうしてもこういった脆弱性を残して製品を出荷して影響が出てしまうと開発企業にも影響が出てしまうので、どれだけ事前に対策をしていけるのかをぜひ考えていきたいということでございます。

セキュリティとセーフティの融合への対応

~IoTセキュリティ・セーフティ・フレームワーク(IoT-SSF)の策定

そのために大事になってくるのはどういうことかということでまとめたのが、「IoTセキュリティ・セーフティ・フレームワーク(IoT-SSF)」と言っておりますが、サイバー空間とフィジカル空間の間をつなぐ第2層、まさにここでIoT機器が活躍をしているわけですが、ここでしっかりと情報の伝達ができるかどうかとか、誤った命令が送られていないかとか、また誤った動作をするようなことにならないかも、しっかりと担保するようなIoT製品を作っていかないといけないということになります。

IoT-SSFの枠組み/ユースケース集の作成

枠組みとしては、どういったことを考えて開発を進めていけばいいのかということを具体的なユースケースを元に分かりやすく解説をしようということで、ここに挙げている6個、ドローンもその中の1つに入っていますけども、6つのケースでリスクアセスメントをどのようにすればいいのかということと、リスク対応をどういうふうに考えていけばいいのかということをまとめたものを公表していますので、ぜひお時間あれば見ていただければと。

このユースケースの中に入ってないといけないのかというとそうではなくて、自分たちが開発をしているものや使っているものを見た時に、自分たちのものだったらこういう風にこのフレームワークを当てはめていけばよいということで見ていただければと思いますので、比較的近いものを参考に見ていただきながら自分たちの製品とか、使っているものに当てはめていただくことが重要と思います。

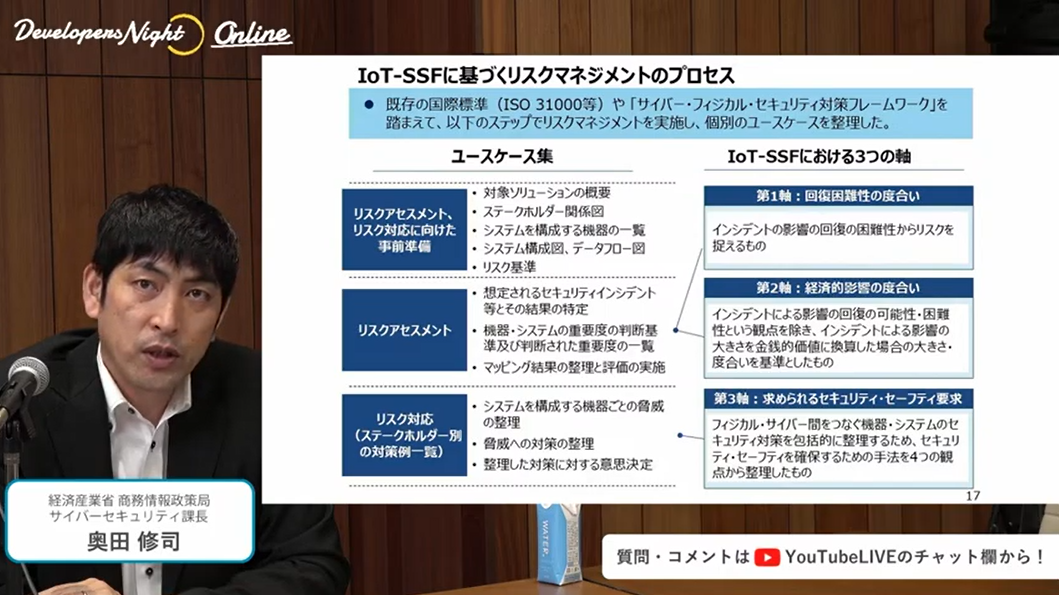

IoT-SSFに基づくリスクマネジメントのプロセス

実際にリスクアセスメントやリスク対応に向けてどういう事前準備をすればいいのかということと、リスクアセスメントをどうすればいいのかということをまとめていますが、特にこのフレームワークの中ではリスクアセスメントのところは2軸でリスクを分析したらどうかということで提案しています。

第1軸は回復困難性の度合いで、例えば死亡事故に繋がるようなリスクは回復困難とみなさざるを得ないと思いますし、そういった回復困難性がどこまで大きいのかということ。

第2軸は経済的影響の度合いで、幅広く世の中に活用されているものについては影響を受ける人々が多くて、経済的な影響度合いも大きい。

この2つの軸でリスクをきちんと分析をして対策に照らし合わせていこうということです。

サイバーセキュリティ対策の中で重要なのはやはりこのリスクアセスメントで、リスクに応じた対策をとるということを考えていかないと、対策コストがどんどん積み重なっていってしまって、実際にそぐわない、高価な製品しかできなくなってしまいますので、そこはきちんとアセスメントをするということです。

そのうえでリスク対応を考えていこうということですが、このリスク対応のところでこのフレームワークの中でポイントとして挙げているのは、4つの観点で整理をしようと考えております。

第1の観点は製品開発段階、実際に運用前の設計とか製造段階でその機器システムに要求する事項はどういうものなのかということ、第2の観点として運用中に機器システムに要求するものは何かということ、第3の観点としては、運用中のシステムの運用や管理を行う者の能力に関してどういう要求をしていけばいいのかということ、それから第4の観点は社会的なサポート、例えば保険みたいなものをどう考えていけばいいのか、こういった4つの観点をうまく組み合わせることによってコストを抑えながら必要な対策をとれるということをまとめたものになっておりますので、ぜひご覧いただきながら考えていただければというものになっています。

今日は飛ばしてしまいますが、実際にリスク対応の検討やその時の参考になるようなリスト類がまとまった資料になっております。

最後に、今日のテーマでもあるIoT機器の脆弱性の検証促進ということについてお話をさせていただければと思います。

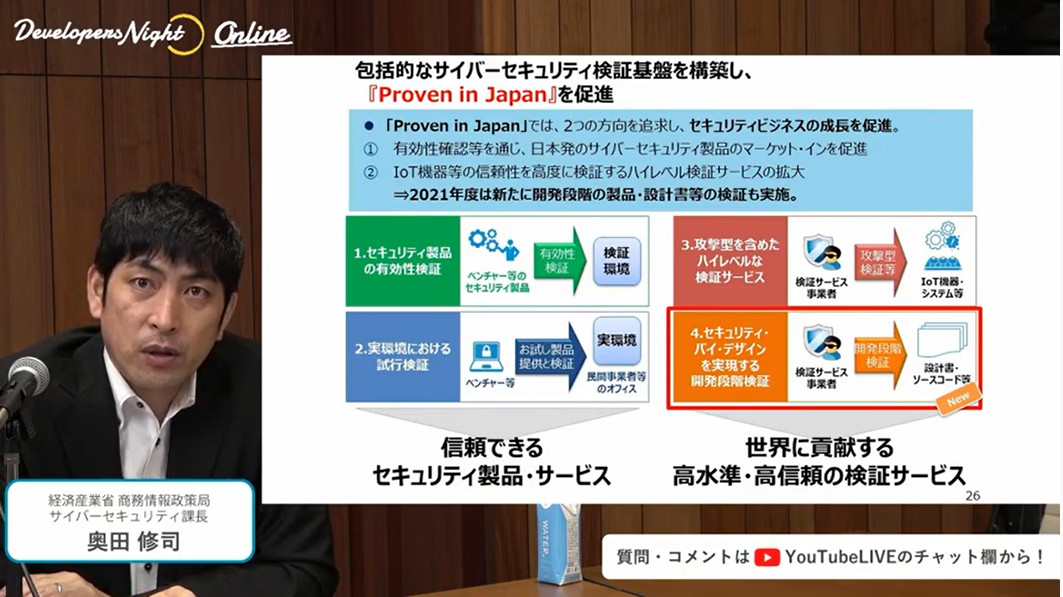

包括的なサイバーセキュリティ検証基盤を構築し、『Proven in Japan』を促進

経済産業省で『Proven in Japan』と言っていますが、いろいろなものをしっかりと検証しながら有効なものをしっかりと活用していこうということで、例えばセキュリティ製品の検証をどうしていくのかということや、まさに今日の話に繋がる、攻撃型を含めたハイレベルな検証サービスを日本の中でしっかりと育てながら活用して、よりセキュアな社会を作っていきたいということを取組んできたわけですが、このハイレベルな検証サービスを、例えばIoT機器で展開をしていこうとすると、製品化されてしまった後に検証して脆弱性がたくさんあるから何とかしなければと気付いても遅いので、開発段階からセキュリティ・バイ・デザインという形で開発をしていくための取組に力を入れて進めていきたいということでこの事業に繋がってきています。

中小企業に対するご協力依頼事項

先ほど三村さんからもご紹介をいただきましたが、中小企業の皆様にご協力をお願いしまして、中小企業が開発をしているIoT機器やその部品についてご提供をいただきながら実際に検証をやってみるということで、三村さんからご紹介をいただいたいろいろな脆弱性の検証を、提供いただいた機器にやってみることを事業としてやりたいと思っています。

なぜこういうことをやるのかというと、アンケート調査でいうと実際に今製造段階で6割程度がまだセキュリティ対策を行っていないとか、出荷前の検証も4割程度の方がまだ実施をしていないという結果が出ています。実際に開発の途中でどういったことを検討されながら開発されているのかといった実態をまずしっかりと把握したうえで、今その中小企業の方々がIoT機器を開発していく、特に自動車、ドローン、医療機器とか、影響の大きい開発をしている時にはしっかりと検証しながらということになるので、中小企業の方々がどのタイミングでどういった検証をやっていけばいいのかというガイドラインを最終的には作りたいと思っていまして、それの材料として様々な中小企業の実態をしっかりと把握させていただきたいということで、こういった事業を展開しています。

ここでいただいた情報を実際に脆弱性検証させていただいて、それを解決していくためにどういったものにしていくのかということで、個別の製品の情報は当然外に出さないということですけども、数多く実施をさせていただいてまとめていきたいということです。

ご協力いただいた企業に対するメリット

一方で、ご提供いただいた企業の皆様にとっては、先ほども少しお話がありましたが、ある意味お金のかかる脆弱性の検証を事業の中で先ほどのような目的で実施させていただきますので、無償で脆弱性の診断を受けていただくという形になるわけです。

その中で多分出てくるのは、例えば設計書や仕様書を検証させていただく中で、開発の初期段階で脆弱性に繋がるような懸念事項が検出されるということで対策をしていくポイントが明らかになってくるとか、実際にファームウェアのバイナリ解析で脆弱性が検出されるということがあるとそこを解決していくということがその段階で分かることになりますし、また実機やプロトタイプだと機器全体の脆弱性診断から弱いところをしっかりと見つけ出して出荷前に対策をとるということになっていくわけです。

こういったことをメリットとしてとらえていただいて、ぜひご協力いただければと思っております。

申し込み要項

お申し込みの要領は、資料のQRコードから読み取っていただければと思います。 全部で百数十の機器について実証しようと思っておりまして、すでに百を超える機器が集まっていて、今月いっぱいで最終的な機器の選定を終えようと思っていますので、最終段階の駆け込みですが、ぜひ関心のある方はご応募いただいて、我々の取組にご協力いただければと思います。

まとめ

IoT機器は非常に重要なポイントになってきておりますので、その中でどのような形で対策をとっていけばよいのかを我々も一緒になって考えながら皆様にどういう形で取り組んでいただければよいのかについて明らかにしていきたいということで取組みますので、産業界の皆様と一緒になってセキュリティ対策を講じていきたいと思います。引き続きよろしくお願いいたします。

開催レポートはVol.03に続きます!

映像はアーカイブ公開しておりますので、以下より是非ご視聴ください。

連載記事はこちら

ブログの著者欄

採用情報

関連記事

KEYWORD

CATEGORY

-

技術情報(579)

-

イベント(224)

-

カルチャー(57)

-

デザイン(60)

-

インターンシップ(2)

TAG

- "eVTOL"

- "Japan Drone"

- "ロボティクス"

- "空飛ぶクルマ"

- 5G

- Adam byGMO

- AdventCalender

- AGI

- AI

- AI 機械学習強化学習

- AIエージェント

- AIコーディング

- AIコーディングエージェント

- AI人財

- AI駆動

- AMD

- APT攻撃

- AWX

- Behind the Scenes

- BIT VALLEY

- Blade

- blockchain

- Canva

- ChatGPT

- ChatGPT Team

- Claude Team

- cloudflare

- cloudnative

- CloudStack

- CM

- CNDO

- CNDT

- CODEBLUE

- CODEGYM Academy

- ConoHa

- ConoHa VPS

- ConoHa、Dify

- CS

- CSS

- CTF

- DC

- design

- Designship

- Desiner

- DeveloperExper

- DeveloperExpert

- DevRel

- DevSecOpsThon

- DiceCTF

- Dify

- DNS

- Docker

- DTF

- Excel

- Expert

- Experts

- Felo

- GitLab

- GMO AI&ロボティクス商事

- GMO AI&ロボティクス商事

- GMO AIR

- GMO AIロボティクス大会議&表彰式

- GMO DESIGN AWARD

- GMO Developers

- GMO Developers Day

- GMO Developers Night

- GMO Developers ブログ

- GMO Flatt Security

- GMO GPUクラウド

- GMO Hacking Night

- GMO kitaQ

- GMO SONIC

- GMOアドパートナーズ

- GMOアドマーケティング

- GMOイエラエ

- GMOインターネット

- GMOインターネットグループ

- GMOインターネットグループ陸上部

- GMOインターネットグループ陸上部 – GMOロボッツ

- GMOクラウド]

- GMOグローバルサイン

- GMOコネクト

- GMOサイバーセキュリティbyイエラエ

- GMOサイバーセキュリティ大会議

- GMOサイバーセキュリティ大会議&表彰式

- GMOソリューションパートナー

- GMOデジキッズ

- GMOブランドセキュリティ

- GMOペイメントゲートウェイ

- GMOペパボ

- GMOメディア

- GMOリサーチ

- GMOロボッツ

- GMO大会議

- Go

- Good Morning

- GPU

- GPUクラウド

- GTB

- Hack-1グランプリ

- Hardning

- Harvester

- HCI

- INCYBER Forum

- iOS

- IoT

- ISUCON

- JapanDrone

- Java

- JJUG

- JJUG CCC

- K8s

- Kaigi on Rails

- Kids VALLEY

- KidsVALLEY

- Linux

- LLM

- MCP

- MetaMask

- MySQL

- NFT

- NVIDIA

- NW構成図

- NW設定

- Ollama

- OpenStack

- Perl

- perplexity

- PGP

- PHP

- PHPcon

- PHPerKaigi

- PHPカンファレンス

- Python

- QUIC

- Rancher

- RPA

- Ruby

- SECCON

- Selenium

- Slack

- Slack活用

- Spectrum Tokyo Meetup

- splunk

- SRE

- sshd

- SSL

- Terraform

- TLS

- TypeScript

- UI/UX

- vibe

- VLAN

- VPN

- VS Code

- Webアプリケーション

- WEBディレクター

- XSS

- ZTNA

- アドベントカレンダー

- イベントレポート

- インターンシップ

- インハウス

- オブジェクト指向

- オンボーディング

- お名前.com

- カルチャー

- クリエイター

- クリエイティブ

- コーディング

- コンテナ

- サイバーセキュリティ

- サマーインターン

- システム研修

- スクラム

- スペシャリスト

- セキュリティ

- ゼロトラスト

- ソフトウェアテスト

- チームビルディング

- デザイナー

- デザイン

- テスト

- ドローン

- ネットのセキュリティもGMO

- ネットワーク

- ビジネス職

- ヒューマノイド

- ヒューマノイドロボット

- フィジカルAI

- プログラミング教育

- ブロックチェーン

- ベイズ統計学

- マイクロサービス

- マルチプレイ

- ミドルウェア

- モバイル

- ゆめみらいワーク

- リモートワーク

- レンタルサーバー

- ロボット

- 京大ミートアップ

- 人材派遣

- 出展レポート

- 動画

- 協賛レポート

- 国際ロボット展

- 基礎

- 多拠点開発

- 大学授業

- 宮崎オフィス

- 展示会

- 広告

- 強化学習

- 形

- 応用

- 情報伝達

- 技育プロジェクト

- 技術広報

- 技術書典

- 技術書典20

- 採用

- 採用サイトリニューアル

- 採用活動

- 新卒

- 新卒研修

- 日本科学未来館

- 映像

- 映像クリエイター

- 映像制作

- 暗号

- 業務効率化

- 業務時間削減

- 機械学習

- 決済

- 物理暗号

- 生成AI

- 第3回GMO大会議・春 サイバーセキュリティ2026

- 色

- 視覚暗号

- 開発生産性

- 開発生産性向上

- 階層ベイズ

- 高機能暗号

PICKUP