こんにちは サイバーセキュリティを担当している割田です。

今回は、サイバーセキュリティ対策の要となる情報収集のお話をさせて頂きます。

目次

1.目的

情報収集は、サイバーセキュリティの下記3つの視点で個々の目的で実施しています。

今回は、それら情報収集を如何に効率的に実施するかを記載させて頂きます。

①脆弱性情報の収集:いち早く自社に関係した脆弱性情報を取得し対策を進める

②攻撃情報の収集:POC情報や攻撃キャンペーンなどを収集し防衛に情報を活かす

③外部大型インシデント情報の収集:原因や要因を自社に横展開してセキュリティ強化

2.特性の理解

情報収集は、各特性に合わせて利用方法を決め情報収取するのが効果的です。

現時点での特性を整理し、直近の利用用途を整理してみました。

1)AI / GPTs(ChatGPT)

[現状特性] 不得手=最新情報の取得/安定内容, 得手=推測含む情報整理/柔軟な対応

[現状用途] 一次情報を元にした追加情報の取得や情報整理

2)自動化 / Power Automate(Cloud)

[現状特性] 不得手=柔軟な対応 , 得手=決まった動作/一定した結果/外部連携

[現状用途] 一次情報の取得と、Slack等を利用しての速報実施

3)手作りスクリプト

[現状特性] 不得手=柔軟な対応 , 得手=細かい作り込み/一定した結果/外部連携

[現状用途] 外部API利用やRSSなど複雑な対応が必要な一次用報の取得

4)担当者

[現状特性] 不得手=24時間稼働 , 得手=得た情報を元にした包括的分析

[現状用途] 取得結果を元にした共有方針の検討/対応

3.情報収集先

◆脆弱性情報/注意喚起等

①情報処理推進機構(IPA) LINK RSS

:ある程度大き目な脆弱性情報や注意喚起などを取得が出来ます。

②Japan Vulnerability Notes(JVN) LINK RSS

:日本のメーカ含めた各種脆弱性情報の取得が可能です。

③NIST NATIONAL VULNERABILITY DATABASE(NVD) LINK CPEサーチ

:CPE(指定したメーカ/ソフト名/対象Ver)を指定して脆弱性が無いか確認

CVSS情報など脆弱性情報のトリアージに有効な情報を取得が可能

◆脆弱性情報/攻撃動向/外部インシデントなど

・サイバーセキュリティ系のニュースサイト各種

・各メーカ様の脆弱性情報サイト

・各メーカ様やベンダー様からの脆弱性情報(メール)

・サイバーセキュリティの情報を扱っているブログやSNS など

4.全体の構成

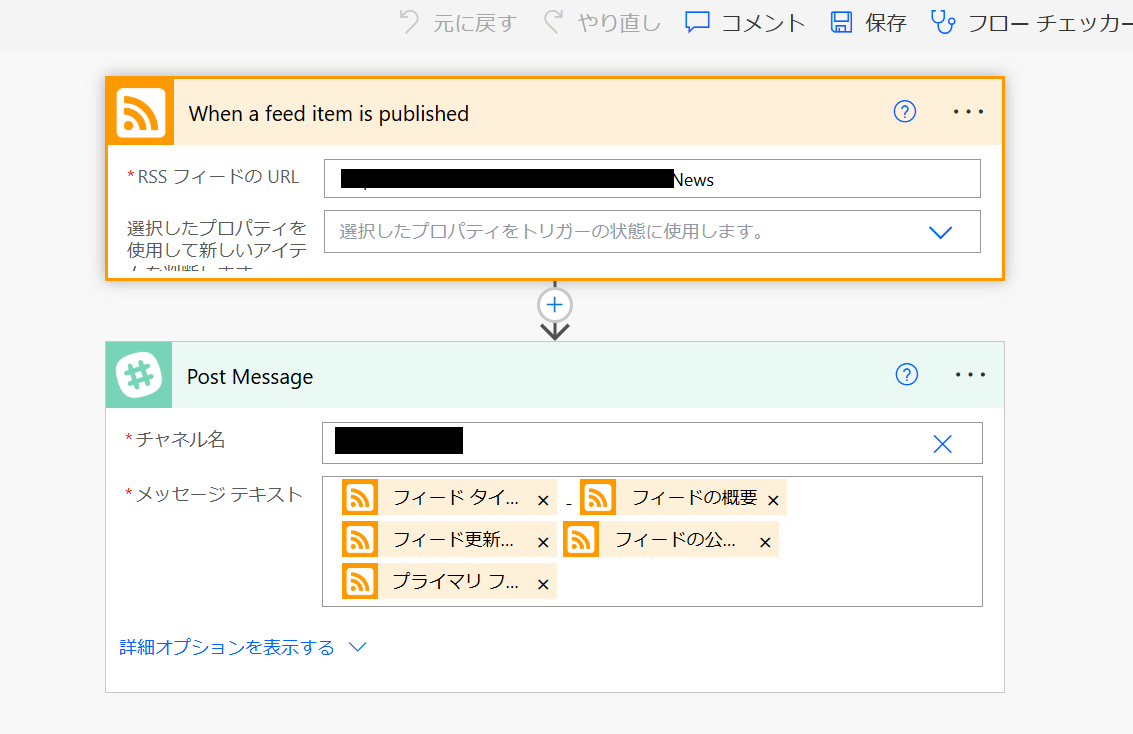

1)速報

①RSS情報の収集

:IPAや各種セキュリティニュースサイトのRSSから新規書き込みに合わせて稼働

PowerAutomate( RSSへの接続 –> 情報整理 –> Slack通知 )

➡ 担当者(内容確認/判断)

②CPE元にした情報収集

:利用状況に即した情報の取得を定期実施

独自スクリプト( CVEでNVDへ接続 –> 新規/更新判断 –> 情報整理 –> Slack通知 )

➡ 担当者(内容確認/判断)

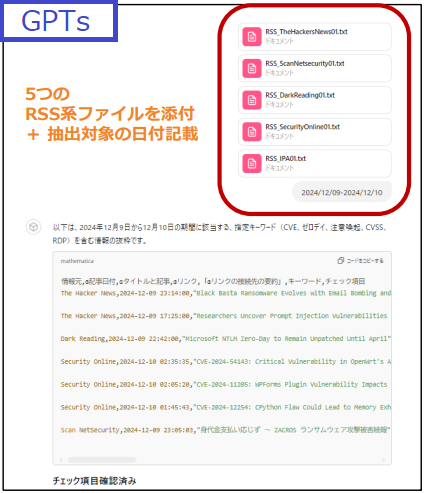

2)定期

③RSS情報の収集

:IPAや各種セキュリティニュースサイトのRSSで全量取得し前回からの差分抽出

独自スクリプト(各種RSSへ接続 –> 情報整理/整形:一次情報作成)

➡ GPTs(情報整理 , リンク先の情報取得 , キーワード抽出:トリアージ用情報作成)

➡ 担当者(内容確認/判断)

※キーワード抽出:トリアージに利用するキーワードを本文から抽出し判断時間短縮

例:CVSS情報 , POC , 0DAY RCE など

5.各パーツの内容抜粋

6.まとめ

今回は、サイバーセキュリティに関連した情報をAIや自動化ツールを利用して効率的に収集する方法を記載させて頂きました。如何でしたでしょうか、何かに活かせる情報が1個でもあったら嬉しいです。

サイバーセキュリティ対策は「時間との闘い」ですが、AIや自動化ツールを活用して情報収集をする事で、その戦いに勝つ事が出来ると信じています。

用語説明

CVSS( Common Vulnerability Scoring System )

: 共通脆弱性評価システムと呼ばれ、脆弱性に対する評価手法/および指標です。

現在CVSSv3.1が多く利用されているが、CVSSv4.0が2023年に登場しています。

深刻度を数値で表現すると共に、攻撃難易度を「攻撃元区分(AV)」

「攻撃条件の複雑さ(AC)」「必要な特権レベル(PR)」「ユーザ関与レベル(UI)」

で表現します(Ver3)

出典: 共通脆弱性評価システムCVSS v3概説

CPE(Common Platform Enumerations)

:情報技術システム/ソフトウェア/パッケージ等が構造化された命名スキームです。

NVDへ特定の情報に関連した脆弱性を抽出する為の検索キーとして利用されます。

出典:NVD – CPE , CPE詳細

RSS(Rich Site Summary)

:ウェブサイトの要約や更新情報などを配信するための仕組みで、

更新情報を簡単に取得できます。基本はXML形式で記載されることが多い。

POC( Proof of Concept)

:サイバーセキュリティに置いてPOCとは、公開された脆弱性を実際に

悪用が出来るか実証したコードやドキュメントが公開される事を意味します。

これが出てくると、攻撃が容易となり攻撃事態が増える要因になります。

RCE( Remote Code Execution : リモートコード攻撃)

:脆弱性/欠陥の1つで、遠隔からの任意のプログラムコードを実行できる事。

著書の紹介欄

セキュリティチーフエグゼクティブ

ブログの著者欄

採用情報

関連記事

KEYWORD

CATEGORY

-

技術情報(578)

-

イベント(222)

-

カルチャー(55)

-

デザイン(59)

-

インターンシップ(2)

TAG

- "eVTOL"

- "Japan Drone"

- "ロボティクス"

- "空飛ぶクルマ"

- 5G

- Adam byGMO

- AdventCalender

- AGI

- AI

- AI 機械学習強化学習

- AIエージェント

- AIコーディング

- AIコーディングエージェント

- AI人財

- AI駆動

- AMD

- APT攻撃

- AWX

- BIT VALLEY

- Blade

- blockchain

- Canva

- ChatGPT

- ChatGPT Team

- Claude Team

- cloudflare

- cloudnative

- CloudStack

- CM

- CNDO

- CNDT

- CODEBLUE

- CODEGYM Academy

- ConoHa

- ConoHa VPS

- ConoHa、Dify

- CS

- CSS

- CTF

- DC

- design

- Designship

- Desiner

- DeveloperExper

- DeveloperExpert

- DevRel

- DevSecOpsThon

- DiceCTF

- Dify

- DNS

- Docker

- DTF

- Excel

- Expert

- Experts

- Felo

- GitLab

- GMO AI&ロボティクス商事

- GMO AIR

- GMO AIロボティクス大会議&表彰式

- GMO DESIGN AWARD

- GMO Developers Day

- GMO Developers Night

- GMO Developers ブログ

- GMO Flatt Security

- GMO GPUクラウド

- GMO Hacking Night

- GMO kitaQ

- GMO SONIC

- GMOアドパートナーズ

- GMOアドマーケティング

- GMOイエラエ

- GMOインターネット

- GMOインターネットグループ

- GMOクラウド]

- GMOグローバルサイン

- GMOコネクト

- GMOサイバーセキュリティbyイエラエ

- GMOサイバーセキュリティ大会議

- GMOサイバーセキュリティ大会議&表彰式

- GMOソリューションパートナー

- GMOデジキッズ

- GMOブランドセキュリティ

- GMOペイメントゲートウェイ

- GMOペパボ

- GMOメディア

- GMOリサーチ

- GMO大会議

- Go

- GPU

- GPUクラウド

- GTB

- Hack-1グランプリ

- Hardning

- Harvester

- HCI

- INCYBER Forum

- iOS

- IoT

- ISUCON

- JapanDrone

- Java

- JJUG

- JJUG CCC

- K8s

- Kaigi on Rails

- Kids VALLEY

- KidsVALLEY

- Linux

- LLM

- MCP

- MetaMask

- MySQL

- NFT

- NVIDIA

- NW構成図

- NW設定

- Ollama

- OpenStack

- Perl

- perplexity

- PGP

- PHP

- PHPcon

- PHPerKaigi

- PHPカンファレンス

- Python

- QUIC

- Rancher

- RPA

- Ruby

- SECCON

- Selenium

- Slack

- Slack活用

- Spectrum Tokyo Meetup

- splunk

- SRE

- sshd

- SSL

- Terraform

- TLS

- TypeScript

- UI/UX

- vibe

- VLAN

- VPN

- VS Code

- Webアプリケーション

- WEBディレクター

- XSS

- ZTNA

- アドベントカレンダー

- イベントレポート

- インターンシップ

- インハウス

- オブジェクト指向

- オンボーディング

- お名前.com

- カルチャー

- クリエイター

- クリエイティブ

- コーディング

- コンテナ

- サイバーセキュリティ

- サマーインターン

- システム研修

- スクラム

- スペシャリスト

- セキュリティ

- ゼロトラスト

- ソフトウェアテスト

- チームビルディング

- デザイナー

- デザイン

- テスト

- ドローン

- ネットのセキュリティもGMO

- ネットワーク

- ビジネス職

- ヒューマノイド

- ヒューマノイドロボット

- フィジカルAI

- プログラミング教育

- ブロックチェーン

- ベイズ統計学

- マイクロサービス

- マルチプレイ

- ミドルウェア

- モバイル

- ゆめみらいワーク

- リモートワーク

- レンタルサーバー

- ロボット

- 京大ミートアップ

- 人材派遣

- 出展レポート

- 動画

- 協賛レポート

- 国際ロボット展

- 基礎

- 多拠点開発

- 大学授業

- 宮崎オフィス

- 展示会

- 広告

- 強化学習

- 形

- 応用

- 情報伝達

- 技育プロジェクト

- 技術広報

- 技術書典

- 採用

- 採用サイトリニューアル

- 採用活動

- 新卒

- 新卒研修

- 日本科学未来館

- 映像

- 映像クリエイター

- 映像制作

- 暗号

- 業務効率化

- 業務時間削減

- 機械学習

- 決済

- 物理暗号

- 生成AI

- 第3回GMO大会議・春 サイバーセキュリティ2026

- 色

- 視覚暗号

- 開発生産性

- 開発生産性向上

- 階層ベイズ

- 高機能暗号

PICKUP