こんにちは、GMOインターネットの國分です。

今回は2021年11月17日~20日、27日に実施されたHardeningイベントについて、魅力をお伝えできたらと思います。

目次

はじめに

Hardeningとはコンピューティングシステムのセキュリティを強化、堅牢化することの総称として使われ、今回参加のHardening 2021 Active faultでは仮想Webショップを経営側、インフラ側両方をロールプレイを行いながら、堅牢化を疑似体験するイベントが行われました。

実際のWebショップを触って作業するのは開催5日間のうち1日のみで、他日程についてどんなプログラムが展開されたのかなどをレポートいたします。

【参考サイト】https://wasforum.jp/hardening-project/

チームビルディング

Hardeningイベントはチーム戦です。

応募した人の中から運営側が6人~8人のチーム編成で割り振られます。

約1か月前にチーム確定についてのメールが届き、ミッションが開始されました。

チームにもよりますが、大体イベント開催までの1カ月間で週1回~2回のミーティングを実施して、様々なミッションやイベントに向けた事前準備を行います。

TODO

- チームリーダー、福リーダーの選定

- チーム名の決定

- チームフラッグの作成(Zoom背景やロゴマーク)

- 前回資料からの対策案策定

- 経験者からの事前共有会

- 稟議の書き方の勉強

- スキルマップの作成

- 担当業務の割り振り

- マーケットプレイス購入品と落札額の決定

- インシデント対応フローの作成

- 事前シミュレーション

比較的簡単なことから、時間がかかりそうなことまで事前に準備しなければならないものは、多岐にわたりとても1人ではやりきれないタスク量でした。

今回はオンライン開催だったこともあり、学生から社会人までの幅広い年齢層、かつ外国からも参加されている方もいらっしゃいました。

そのため、チーム全員がMTGできる時間帯を合わせてミッションを行うのはとても大変でした。

欠席者が出た場合のフォロー、MTGの際の発言しやすい雰囲気づくり、このあたりがチームの一体感を生むために必要になってきたように感じます。

マーケットプレイスの活用

イベントの2日前には、マーケットプレイスの説明がありました。

マーケットプレイスでは、オークション形式でセキュリティ製品を購入することができます。各ベンダーの皆さんがセキュリティ製品のプレゼンを行い、どのセキュリティ製品を獲得して、イベント当日に挑むかの参考になりました。

※一部このプレゼンの前に提供される製品もありました。また、公式のマーケットプレイスには存在しない、ランサムウェア復旧サービスもありました。

- FireWall

- WebAplicationFireWall(WAF)

- エンドポイントセキュリティ

- セキュリティ情報サービス

- JPCERT/CC

前日準備

前日になるとサーバー構成図、ネットワーク図、ミッション、ルール等の情報が記載された資料が配られます。

この日になって、やっとどんなOSやどんなサーバー構成なのかが判明するので、担当サーバーを決めたり、初動対応に必要な資料作成に入ります。

今回は前回参加者から事前に「こんなFirewallじゃない?」との共有をうけ、事前学習していたのですが、実際は予想のFireWallとは別のものが登場し急遽その対応方法を調査して、ルール投入方法とバックアップ方法を調査したり。

また、接続に関しても特定のソフトウェアで接続テストしていたが別のソフトウェアに変更になったりと色々想定と違っていました。

前日にバタバタとせわしなく、多くの対応に追われながらイベント準備を進めていきました。

イベント当日

イベント当日の9時にはチーム全員がZoomに集合し、全員いることが確認されたチームから競技環境に入り、Hardeningが始まります。

サーバー担当

- パスワードの変更

- 各種バックアップ

- 不審なファイルの調査、隔離、削除

- 不審なプログラムの調査、停止

- FireWallの設定

- セキュリティ製品ベンダー対応

- インシデント調査、対応

Web担当

- マーケットプレイスで購入した商品の稟議処理

- 購買処理

- Webショップの修正

- 在庫管理

- 発送業務

- メール対応

- 広報対応

サーバーは24台、WebShopは4種類あり、7人のチームでしたが基本いつも人が足りない状態でした。

それぞれのタスクを各人員が行っている中、Webショップは攻撃され、Webショップが止まったり、Webショップのページが改ざんされたりのインシデントが発生し、その対応を行うなか、「Web担当はインシデントの説明」、「サーバー担当は証跡の作成」を求められるので競技時間で与えられた8時間はあっという間に過ぎていきました。

Softening Day

Softening Dayでは、Hardening当日に実施した内容発表する場と、攻撃側の種明かしの日になります。今回はオンラインとオフライン混合で行われ、発表の際に変身する人がいたり、独唱する人が居たりと、予想の上を行くおもしろい発表会でした。

各チームの対応を聞くことで自分たちに何が足りなかったのかも分かる場となっているので、自分たちが気が付かなかったり、見つけられなかったインシデントの内容が聴けるので、どのチームの発表も参考になります。

さいごに

止めてはダメなWebShop、どうして増えないサブスクリプションの人数、IP直で来ないでよ攻撃者等々、イベント当日は色々ありましたが、振り返るとあっというまに時が過ぎていき、各人それぞれ何が足りないかを認識できる特別な時間になりました。

インシデントの経験がない人は経験が積め、経験がある人はあの時できなかった対応が今回出来るぞと意気込めるそんなイベントです。

セキュリティに興味がある人は経営側、システム側両方の対応が体験できるこのイベントは、どんなセキュリティ参考書よりも記憶に残り、これからの糧になるイベントだと思います。ちょっとでも興味を持ってくれたら、ぜひ参加して爪痕を残してくれればと思います。

ブログの著者欄

採用情報

関連記事

KEYWORD

CATEGORY

-

技術情報(574)

-

イベント(220)

-

カルチャー(55)

-

デザイン(58)

-

インターンシップ(2)

TAG

- "eVTOL"

- "Japan Drone"

- "ロボティクス"

- "空飛ぶクルマ"

- 5G

- Adam byGMO

- AdventCalender

- AGI

- AI

- AI 機械学習強化学習

- AIエージェント

- AIコーディング

- AIコーディングエージェント

- AI人財

- AI駆動

- AMD

- APT攻撃

- AWX

- BIT VALLEY

- Blade

- blockchain

- Canva

- ChatGPT

- ChatGPT Team

- Claude Team

- cloudflare

- cloudnative

- CloudStack

- CM

- CNDO

- CNDT

- CODEBLUE

- CODEGYM Academy

- ConoHa

- ConoHa VPS

- ConoHa、Dify

- CS

- CSS

- CTF

- DC

- design

- Designship

- Desiner

- DeveloperExper

- DeveloperExpert

- DevRel

- DevSecOpsThon

- DiceCTF

- Dify

- DNS

- Docker

- DTF

- Excel

- Expert

- Experts

- Felo

- GitLab

- GMO AI&ロボティクス商事

- GMO AIR

- GMO AIロボティクス大会議&表彰式

- GMO DESIGN AWARD

- GMO Developers Day

- GMO Developers Night

- GMO Developers ブログ

- GMO Flatt Security

- GMO GPUクラウド

- GMO Hacking Night

- GMO kitaQ

- GMO SONIC

- GMOアドパートナーズ

- GMOアドマーケティング

- GMOイエラエ

- GMOインターネット

- GMOインターネットグループ

- GMOクラウド]

- GMOグローバルサイン

- GMOコネクト

- GMOサイバーセキュリティbyイエラエ

- GMOサイバーセキュリティ大会議

- GMOサイバーセキュリティ大会議&表彰式

- GMOソリューションパートナー

- GMOデジキッズ

- GMOブランドセキュリティ

- GMOペイメントゲートウェイ

- GMOペパボ

- GMOメディア

- GMOリサーチ

- GMO大会議

- Go

- GPU

- GPUクラウド

- GTB

- Hardning

- Harvester

- HCI

- INCYBER Forum

- iOS

- IoT

- ISUCON

- JapanDrone

- Java

- JJUG

- JJUG CCC

- K8s

- Kaigi on Rails

- Kids VALLEY

- KidsVALLEY

- Linux

- LLM

- MCP

- MetaMask

- MySQL

- NFT

- NVIDIA

- NW構成図

- NW設定

- Ollama

- OpenStack

- Perl

- perplexity

- PGP

- PHP

- PHPcon

- PHPerKaigi

- PHPカンファレンス

- Python

- QUIC

- Rancher

- RPA

- Ruby

- SECCON

- Selenium

- Slack

- Slack活用

- Spectrum Tokyo Meetup

- splunk

- SRE

- sshd

- SSL

- Terraform

- TLS

- TypeScript

- UI/UX

- vibe

- VLAN

- VPN

- VS Code

- Webアプリケーション

- WEBディレクター

- XSS

- ZTNA

- アドベントカレンダー

- イベントレポート

- インターンシップ

- インハウス

- オブジェクト指向

- オンボーディング

- お名前.com

- カルチャー

- クリエイター

- クリエイティブ

- コーディング

- コンテナ

- サイバーセキュリティ

- サマーインターン

- システム研修

- スクラム

- スペシャリスト

- セキュリティ

- ゼロトラスト

- ソフトウェアテスト

- チームビルディング

- デザイナー

- デザイン

- テスト

- ドローン

- ネットのセキュリティもGMO

- ネットワーク

- ビジネス職

- ヒューマノイド

- ヒューマノイドロボット

- フィジカルAI

- プログラミング教育

- ブロックチェーン

- ベイズ統計学

- マイクロサービス

- マルチプレイ

- ミドルウェア

- モバイル

- ゆめみらいワーク

- リモートワーク

- レンタルサーバー

- ロボット

- 京大ミートアップ

- 人材派遣

- 出展レポート

- 動画

- 協賛レポート

- 国際ロボット展

- 基礎

- 多拠点開発

- 大学授業

- 宮崎オフィス

- 展示会

- 広告

- 強化学習

- 形

- 応用

- 情報伝達

- 技育プロジェクト

- 技術広報

- 技術書典

- 採用

- 採用サイトリニューアル

- 採用活動

- 新卒

- 新卒研修

- 日本科学未来館

- 映像

- 映像クリエイター

- 暗号

- 業務効率化

- 業務時間削減

- 機械学習

- 決済

- 物理暗号

- 生成AI

- 第3回GMO大会議・春 サイバーセキュリティ2026

- 色

- 視覚暗号

- 開発生産性

- 開発生産性向上

- 階層ベイズ

- 高機能暗号

PICKUP

-

第3回GMO大会議・春 サイバーセキュリティ2026を開催!産官学で守り抜く、AI時代のサイバーセキュリティ【イベントレポート後編】

イベント

-

【2025国際ロボット展 出展レポート】AI ❤ ROBOTs で描く、人とロボットが共存する社会

技術情報

-

第3回GMO大会議・春 サイバーセキュリティ2026を開催!産官学で守り抜く、AI時代のサイバーセキュリティ【イベントレポート前編】

イベント

-

【協賛レポート】JJUG Cross Community Conference 2025 Fall

技術情報

-

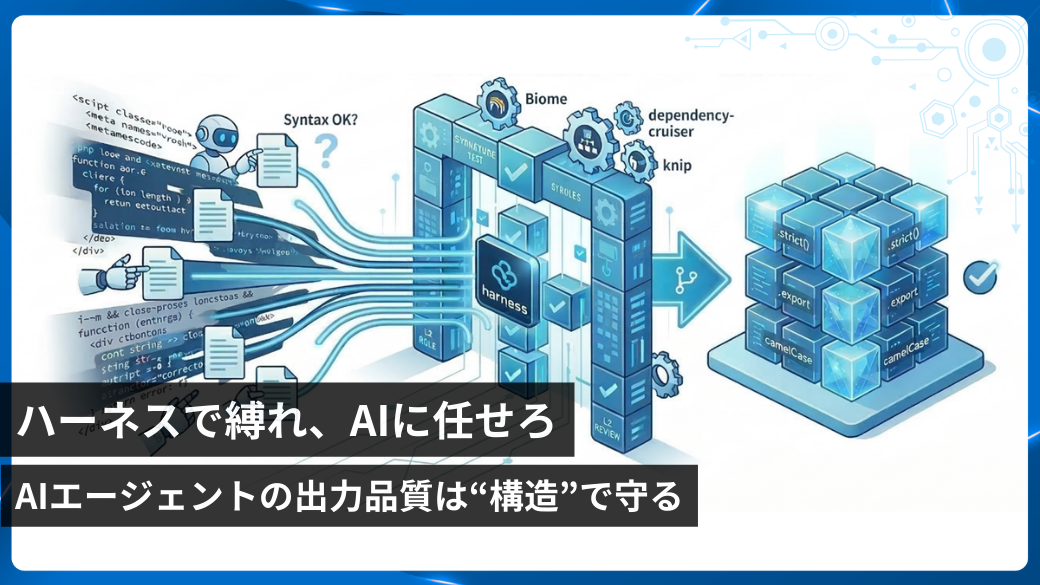

ハーネスで縛れ、AIに任せろ ーAIエージェントの出力品質は“構造”で守る

技術情報

-

コールセンターでSpeech2Speech AIを繋ぐときに知っておきたい3つの接続方式

技術情報