「ハイブリッドクラウドへの道 ~The road to hybrid cloud.~ Vol.3」では、ハイブリッドクラウドの実現方法の1つとして、Azure上にオンプレミスと同様にActive Directoryを構築してみます。オンプレミスと同様にAzure上に仮想マシンを作成し、ドメインコントローラーとしてActive Directoryを構築することは可能ですが、目指すはハイブリッドクラウドです。

今回はAzureのクラウドサービスの1つ、「Azure Active Directory Domain Services(AADDS)」を利用した構築方法を紹介します。AADDSはWindows Server Active Directory(WSAD)と完全な互換性があり、マネージドドメインサービス(ドメイン参加、グループポリシー、LDAP、Kerberos認証、NTLM認証など)が提供されます。AADDSを利用することで、ドメインコントローラーとしての仮想マシンの管理やリソースの確保など運用コストの削減が期待できます。

目次

Azure Active Directory Domain Servicesの作成

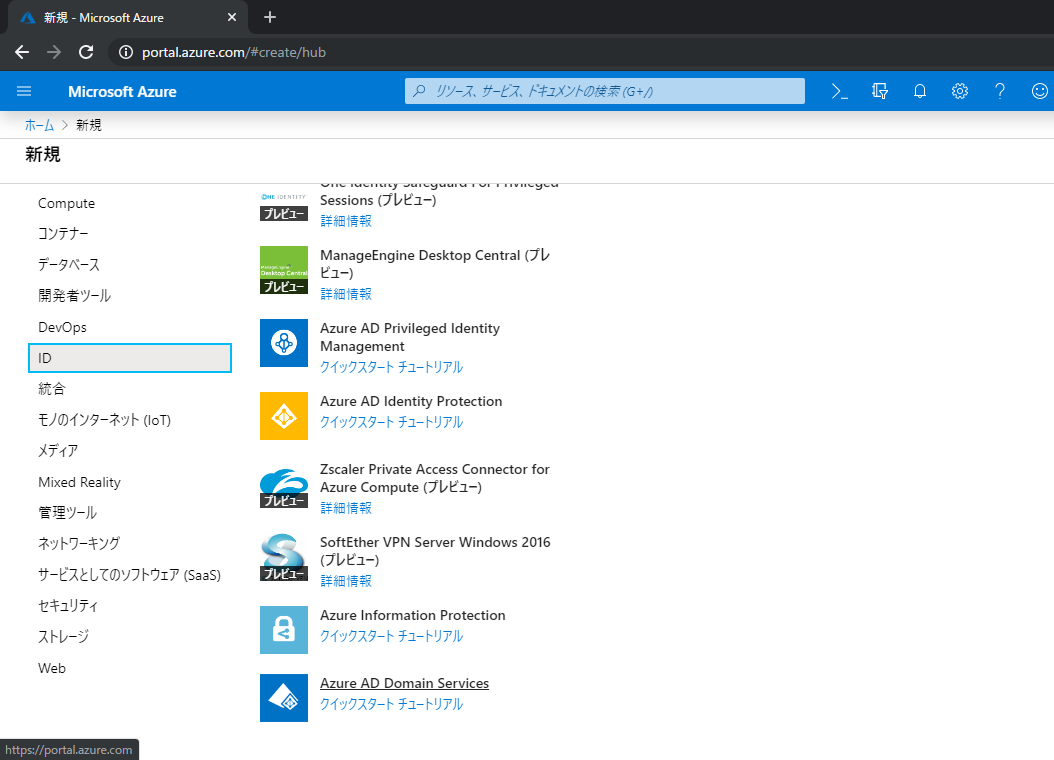

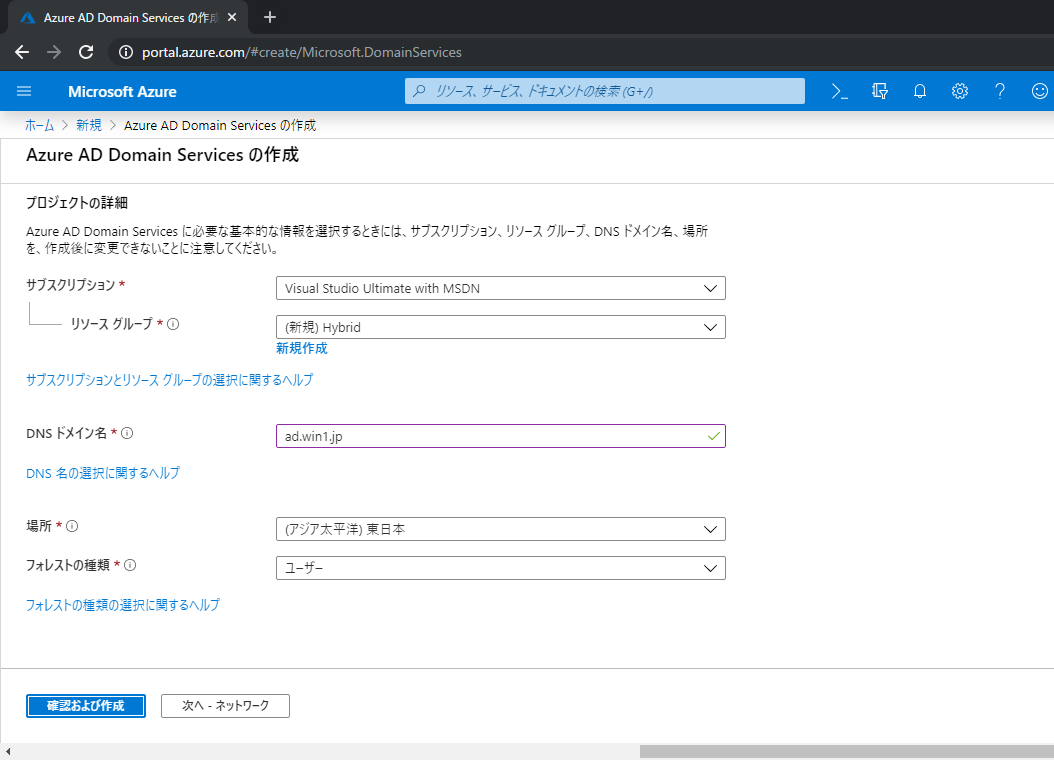

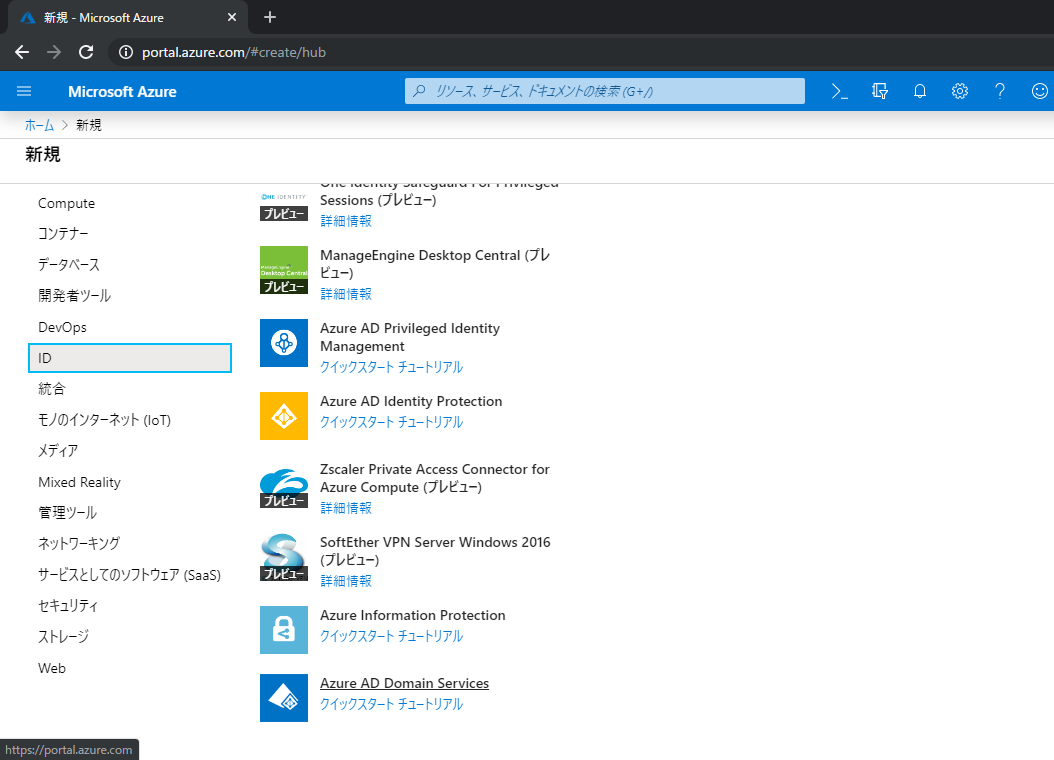

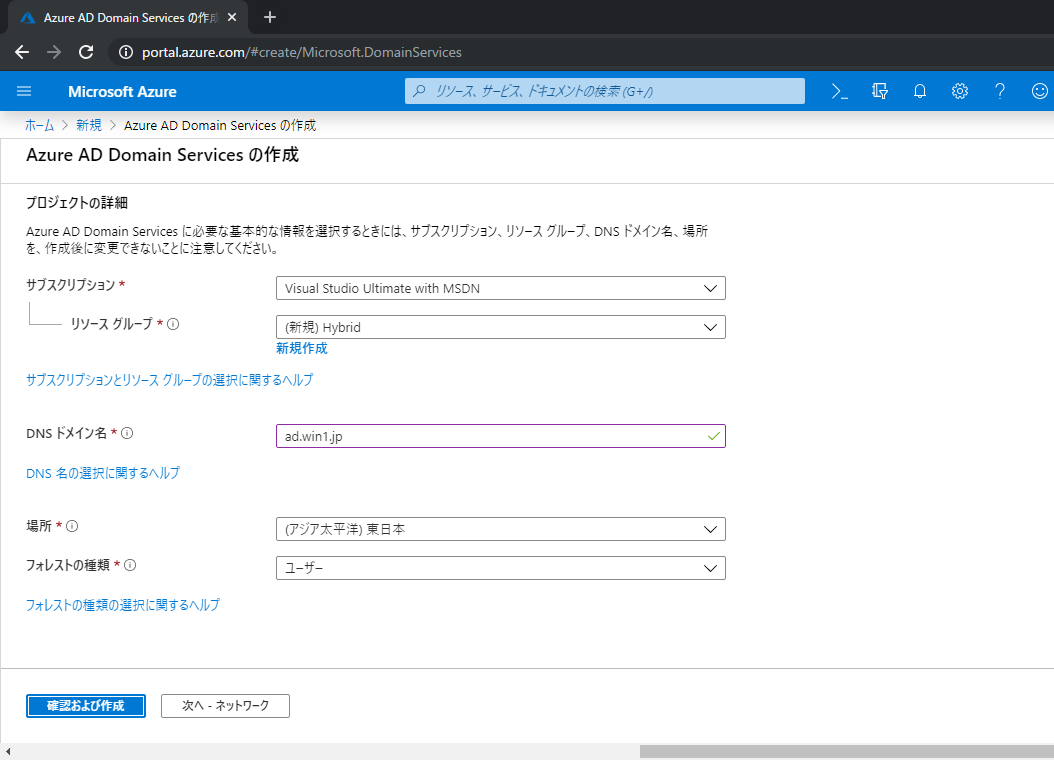

Azureポータルにログインします。「リソースの作成」から「ID」-「Azure Active Directory Domain Services」の作成を選択します。

基本情報を入力します。「DNSドメイン名」はActive Directory内だけで利用する名前ですが、できれば取得済みドメインのサブドメインが好ましいようです。”.local”は推奨されていません。

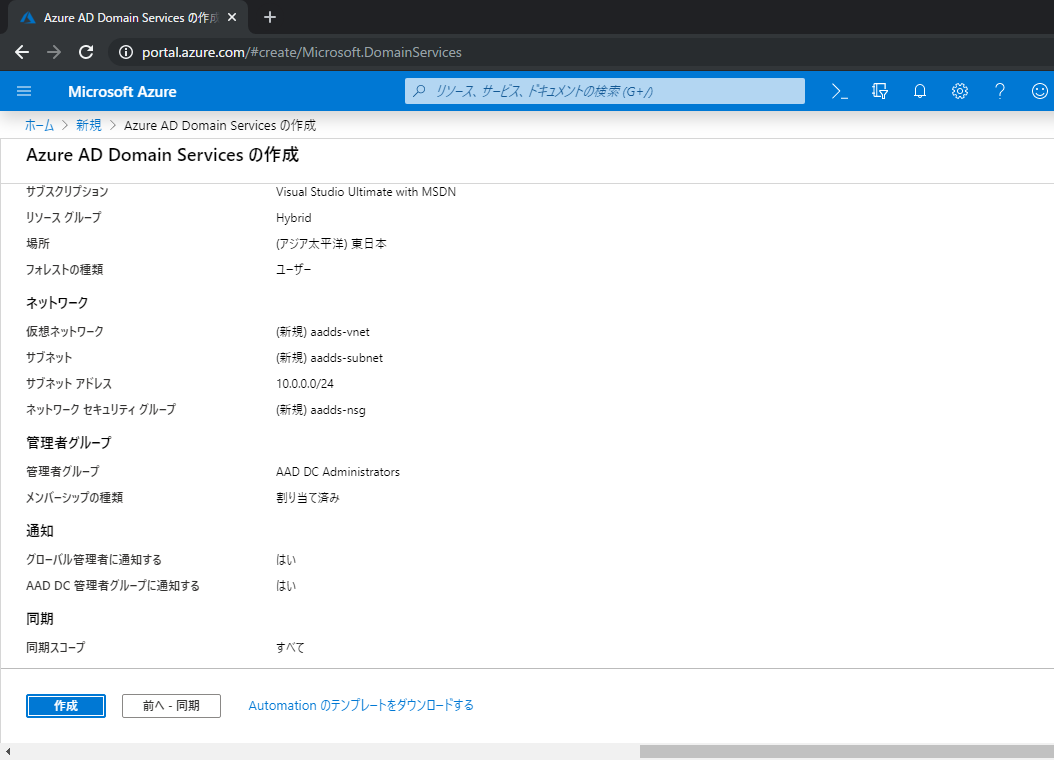

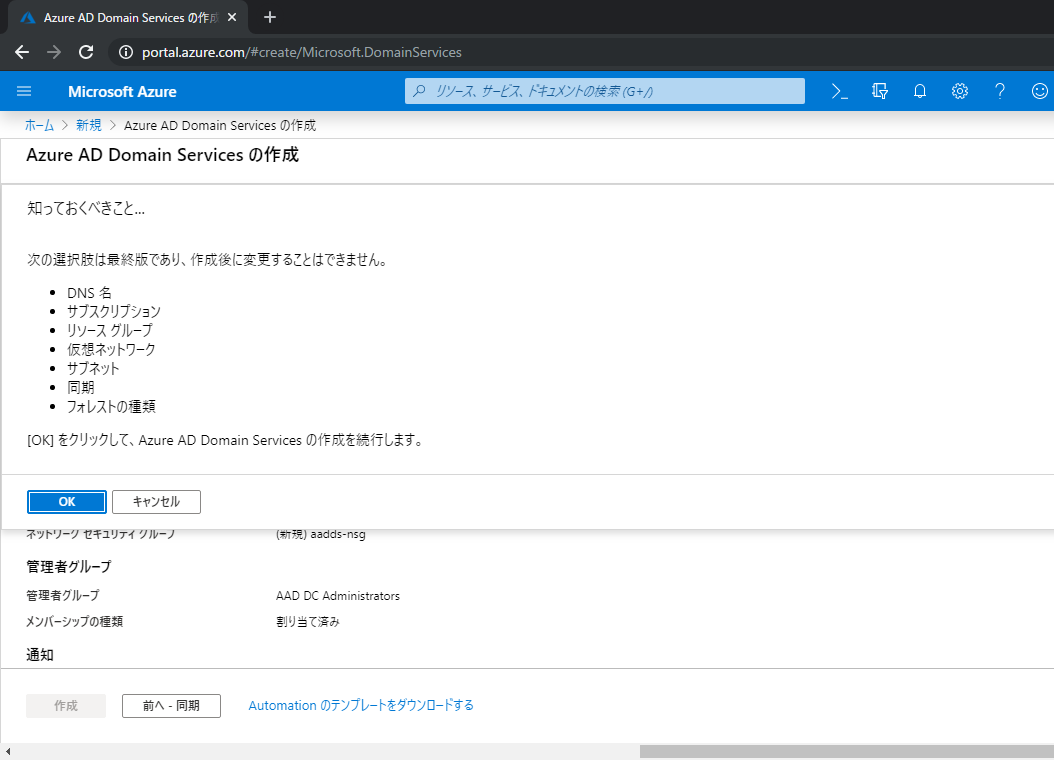

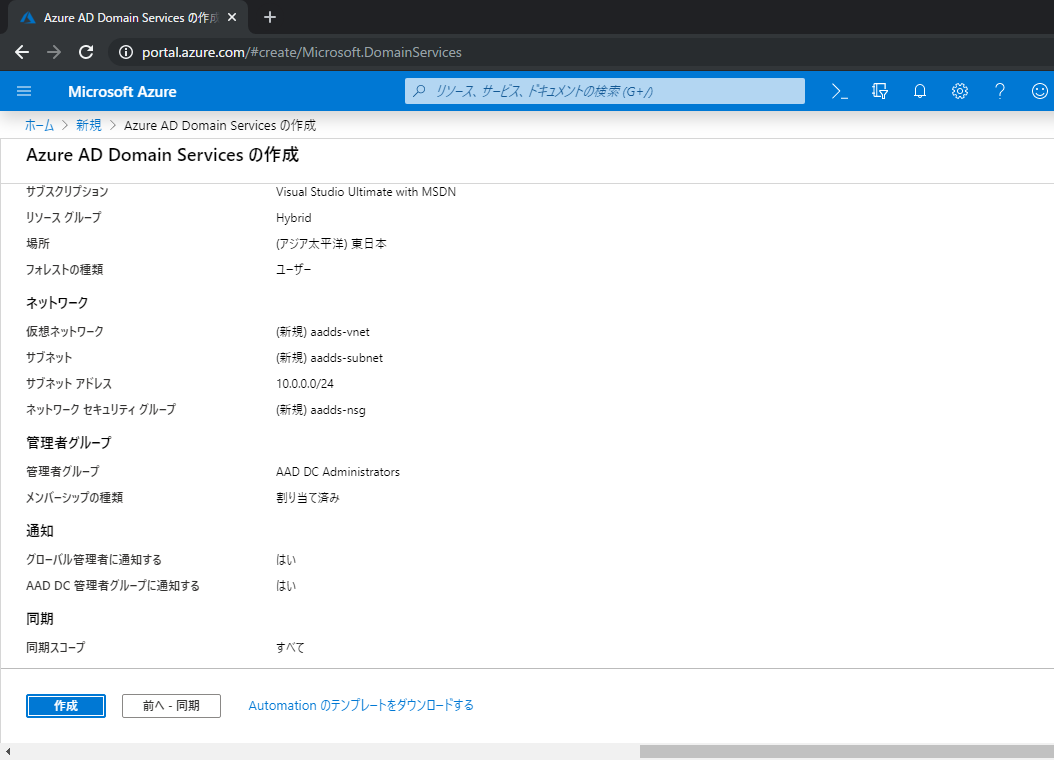

この情報で確定してドメインを作成します。

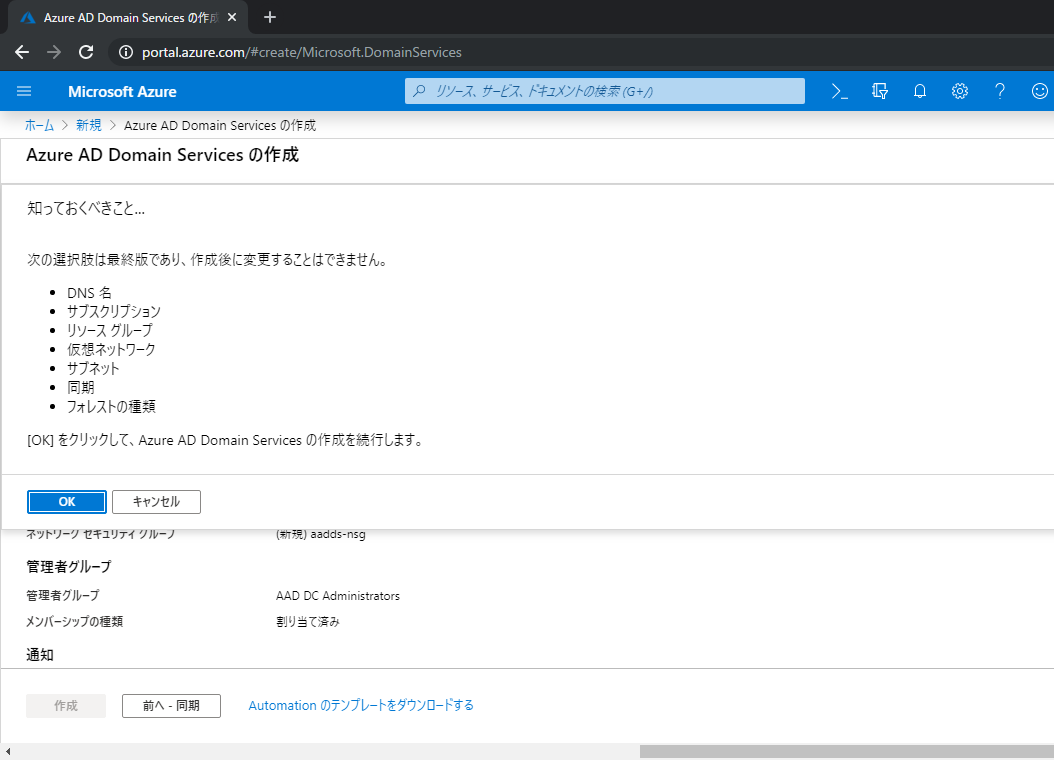

再度確認。

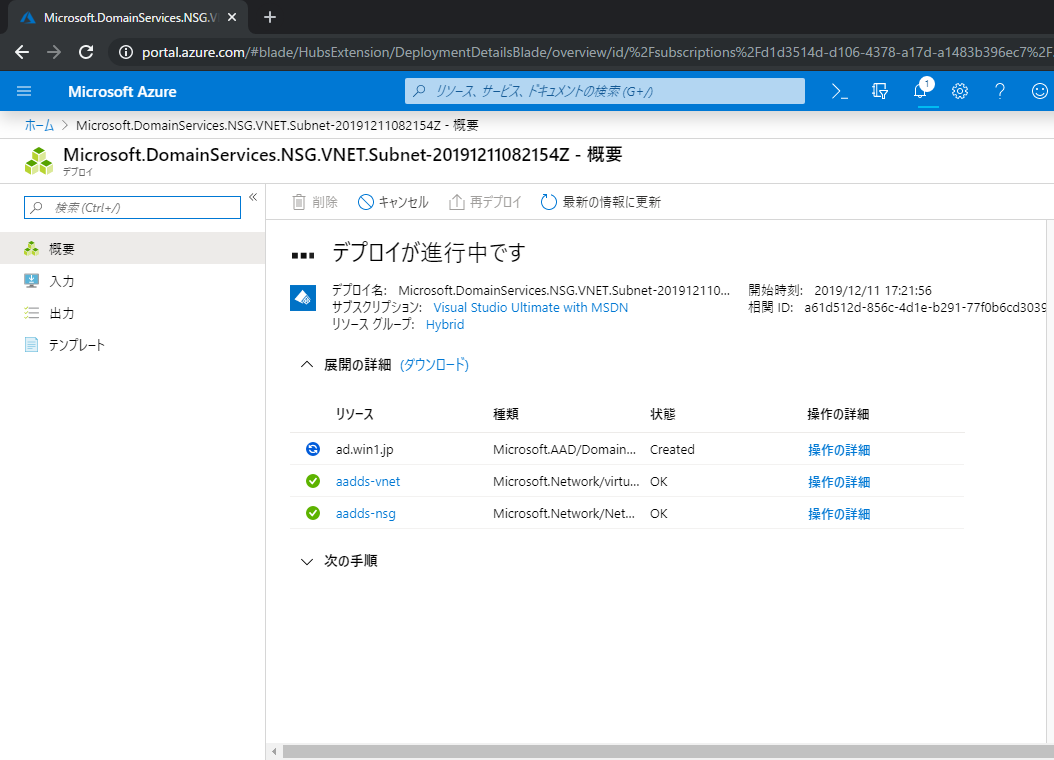

作成完了までしばらく待たされます。

Azure Active Directory Domain Servicesの作成

Azureポータルにログインします。「リソースの作成」から「ID」-「Azure Active Directory Domain Services」の作成を選択します。

基本情報を入力します。「DNSドメイン名」はActive Directory内だけで利用する名前ですが、できれば取得済みドメインのサブドメインが好ましいようです。”.local”は推奨されていません。

この情報で確定してドメインを作成します。

再度確認。

作成完了までしばらく待たされます。

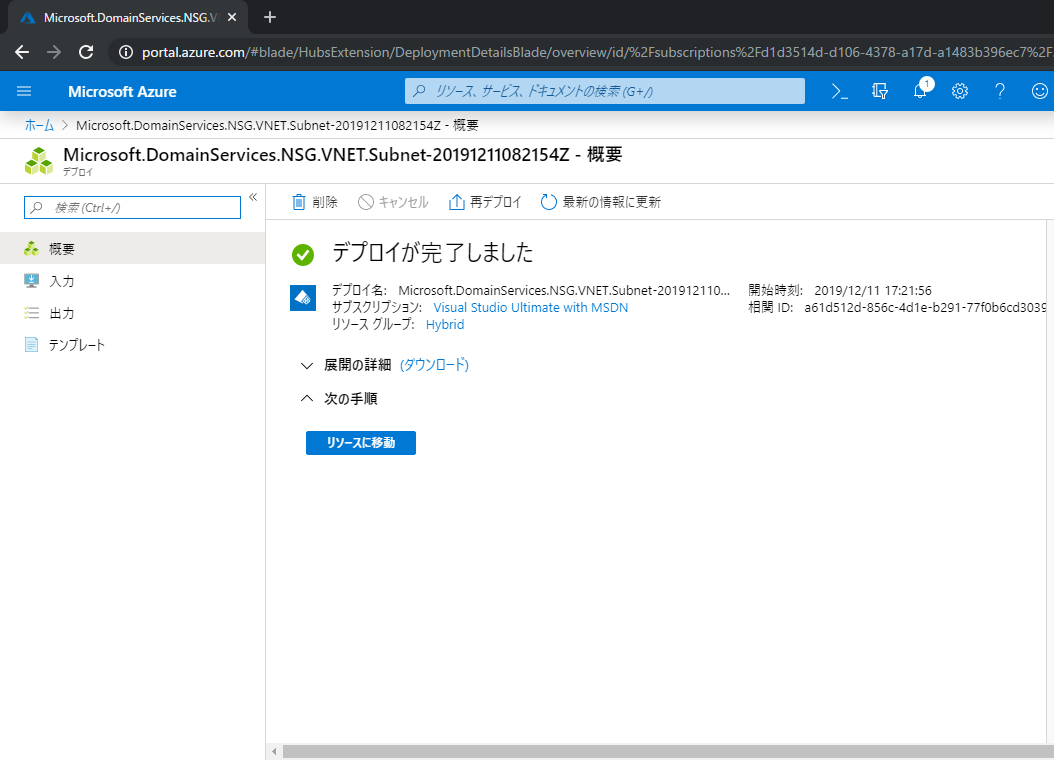

30分ほどでようやくデプロイ完了です。

「リソースに移動」から作成されたドメインを見てみましょう。

「マネージドドメインをプロビジョニング中です」とあります。

AADDSのデプロイは完了しているようですが、まだドメインの作成が完了していないようです。

さらに待ちます。

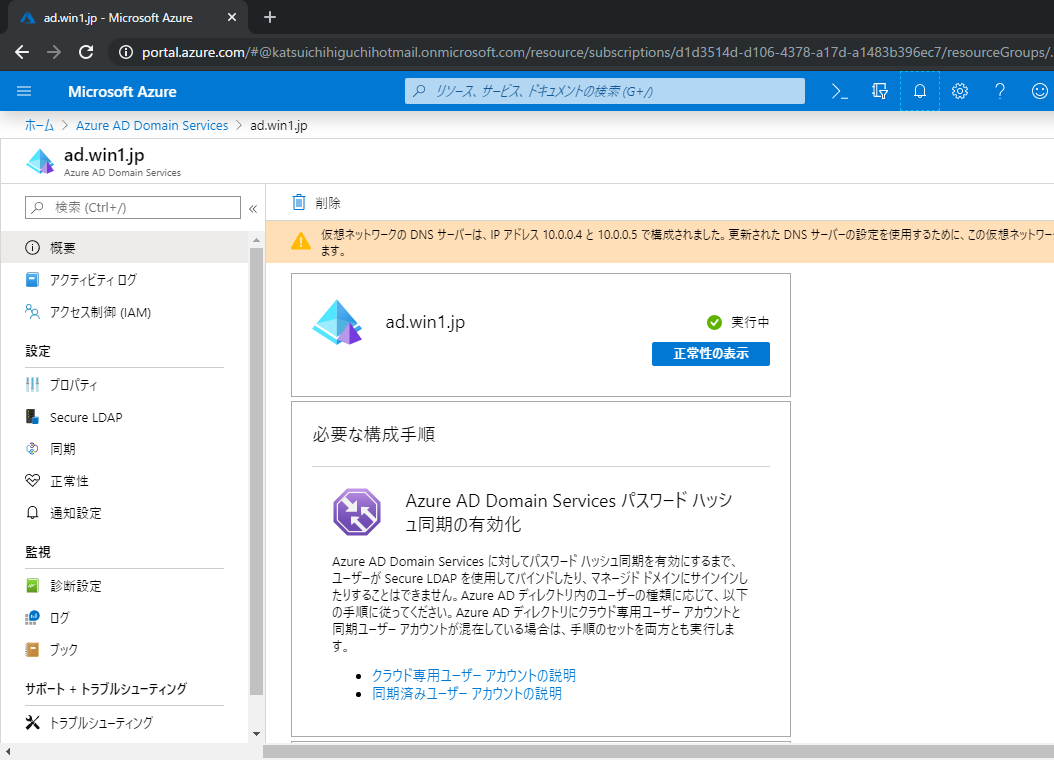

実行中となったらすべて完了です。

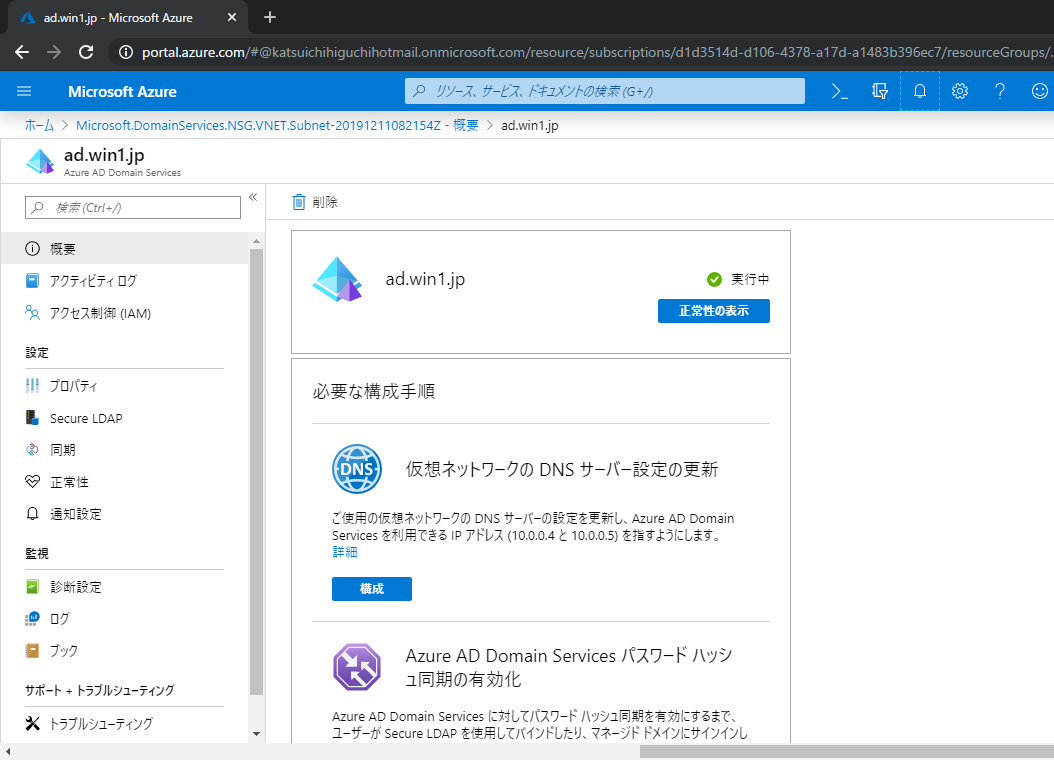

続いて「仮想ネットワークのDNSサーバー設定の更新」を行うため「構成」ボタンをクリックします。

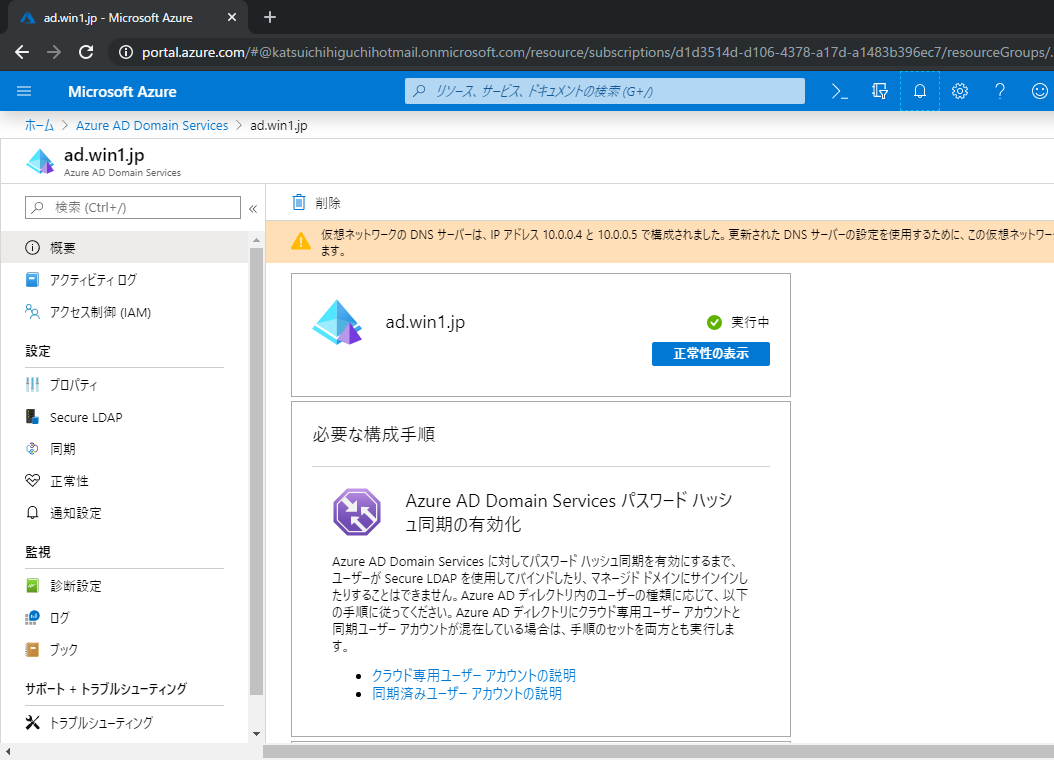

AADDSのDNSサーバーが構成されました。

その他「必要な構成手順」として「Azure AD Domain Services パスワード ハッシュ同期の有効化」という項目があります。AADDSではユーザー管理はAzure Active Directory(AAD)のユーザー情報を参照しています。AADDSではNTLM認証とKerberos認証によってユーザーを認証しているので、AADのユーザーがAADDSを利用する場合は、これの認証に適した形式にパスワードをハッシュする必要があります。

AADでユーザーを新規に作成した場合は、AADDSのリソースを利用する時に一度パスワード変更を行うことで、パスワードがハッシュされます。オンプレミスのActive Directoryとアカウントの同期を行う場合にはAzure AD Connectを利用してパスワードハッシュが同期されます。

仮想ネットワーク サブネットワークの追加

次に、仮想ネットワークのサブネットを追加します。AADDSでドメインを構築すると仮想ネットワークが自動的に作成され1つのサブネットが割り当てられますが、Azure上の仮想マシンがドメインに参加するための仮想ネットワークは、これとは別のサブネットの範囲を作成して利用することが推奨されています。

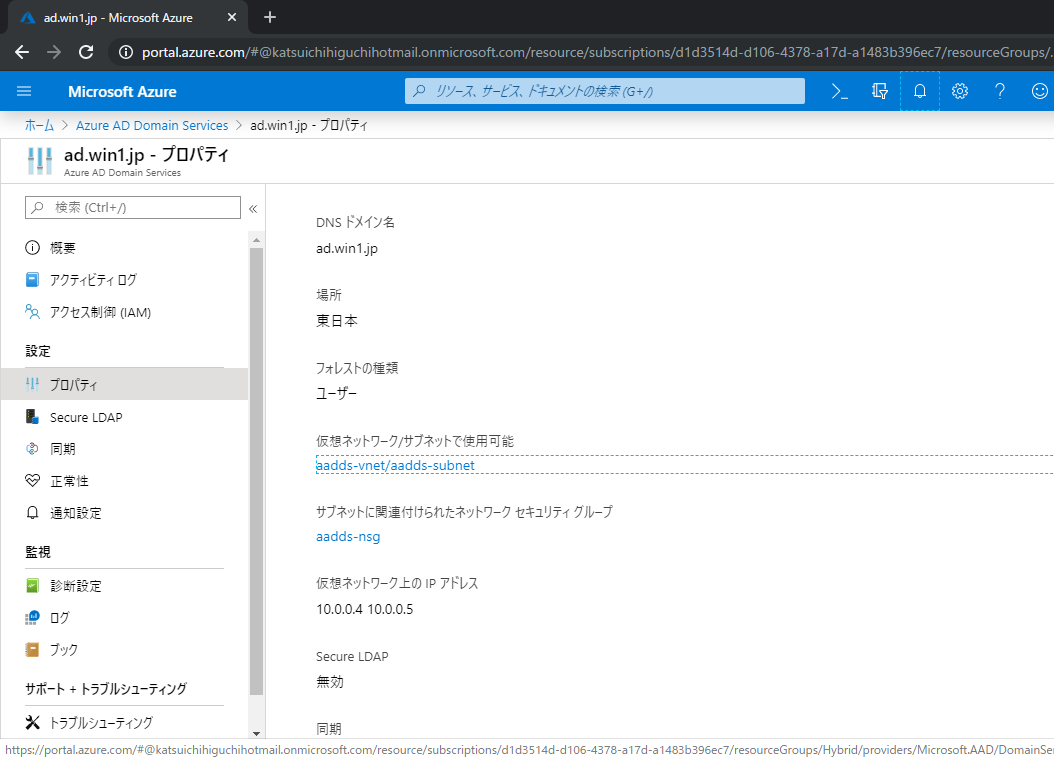

左メニューより「プロパティ」を選択し「仮想ネットワーク/サブネットで使用可能 aadds-vnet/aadds-subnet」を選択します。

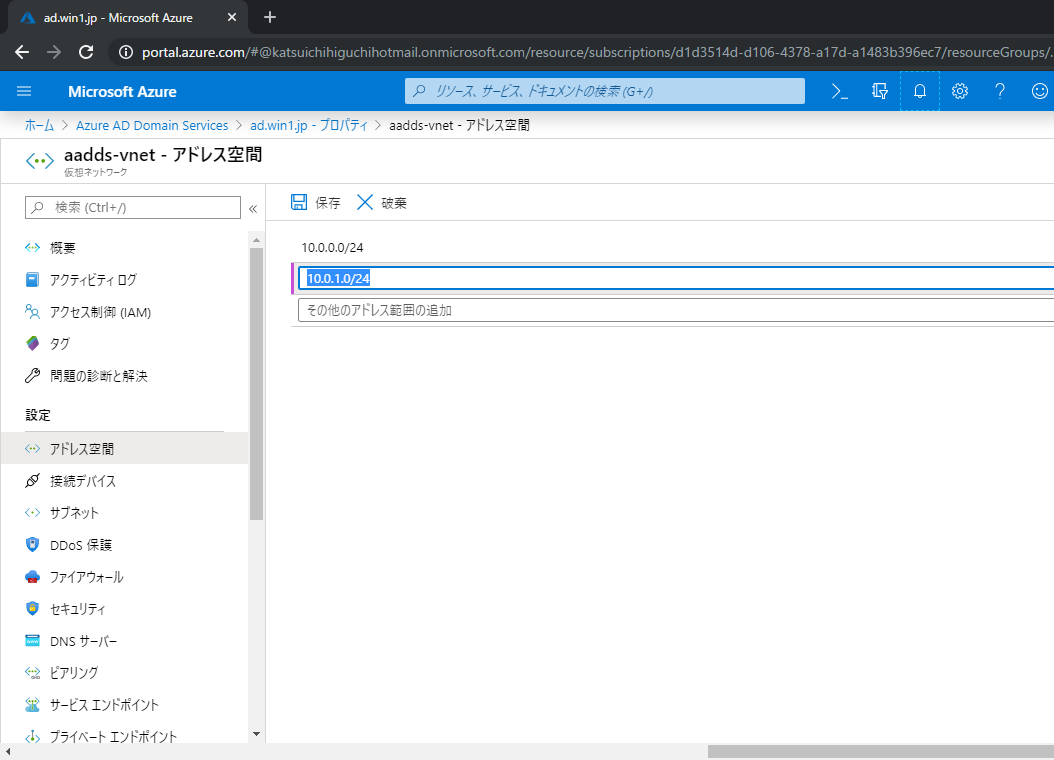

左メニューから「アドレス空間」を選択します。

新しいアドレス空間(IPアドレスの範囲)を追加して「保存」をクリックします。

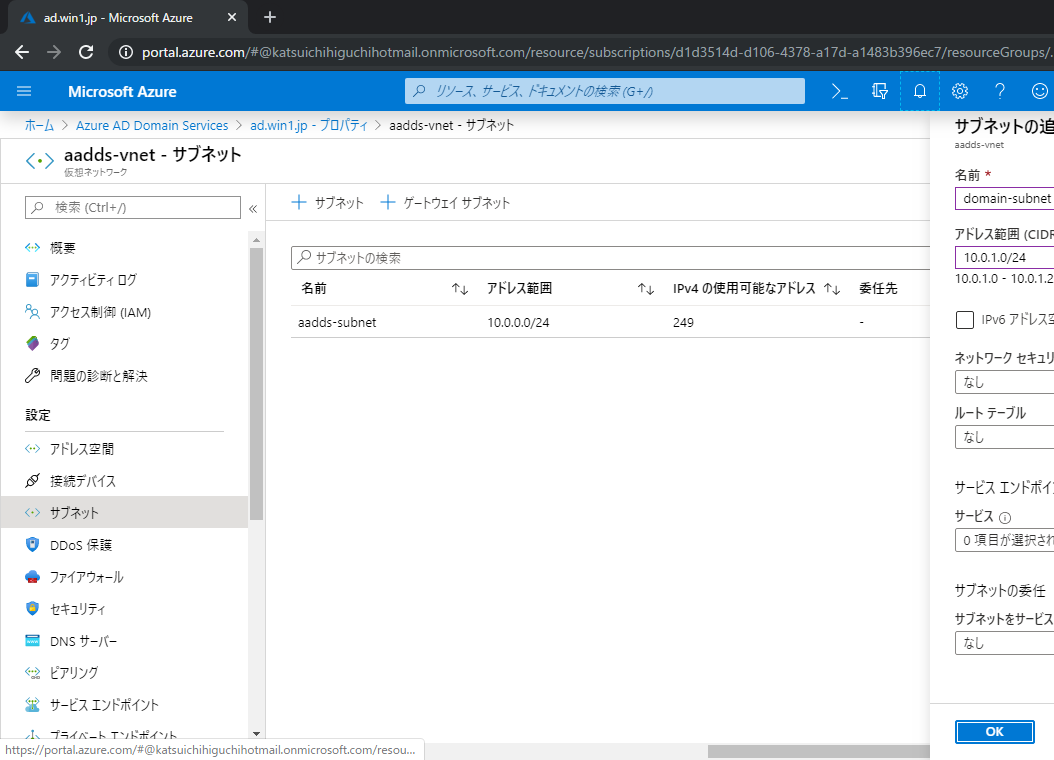

左メニューから「サブネット」を選択します。右メニューのサブネットの追加情報を入力します。

今回名前を“domain-subnet”として、「アドレス範囲」には先ほど作成したアドレス空間”10.0.1.0/24”を指定します。

「OK」ボタンをクリックして作成します。

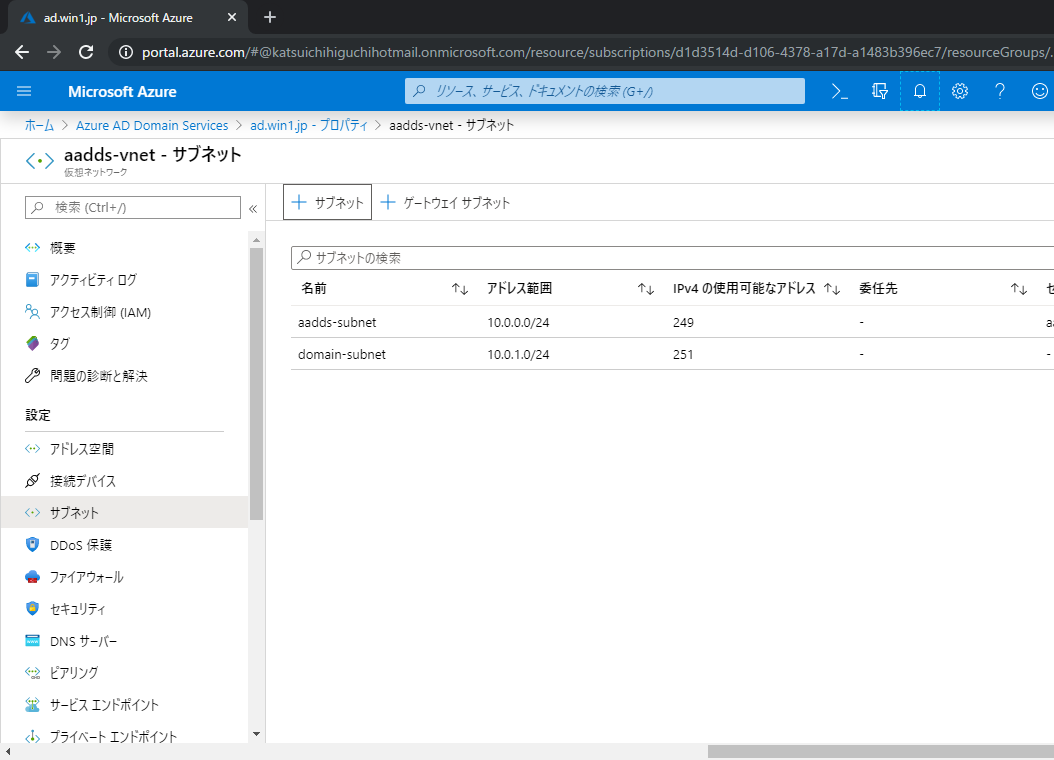

ドメイン参加用のサブネットが作成されました。

Azure上の仮想マシンでAzure Active Directory Domain Servicesのドメインに参加する

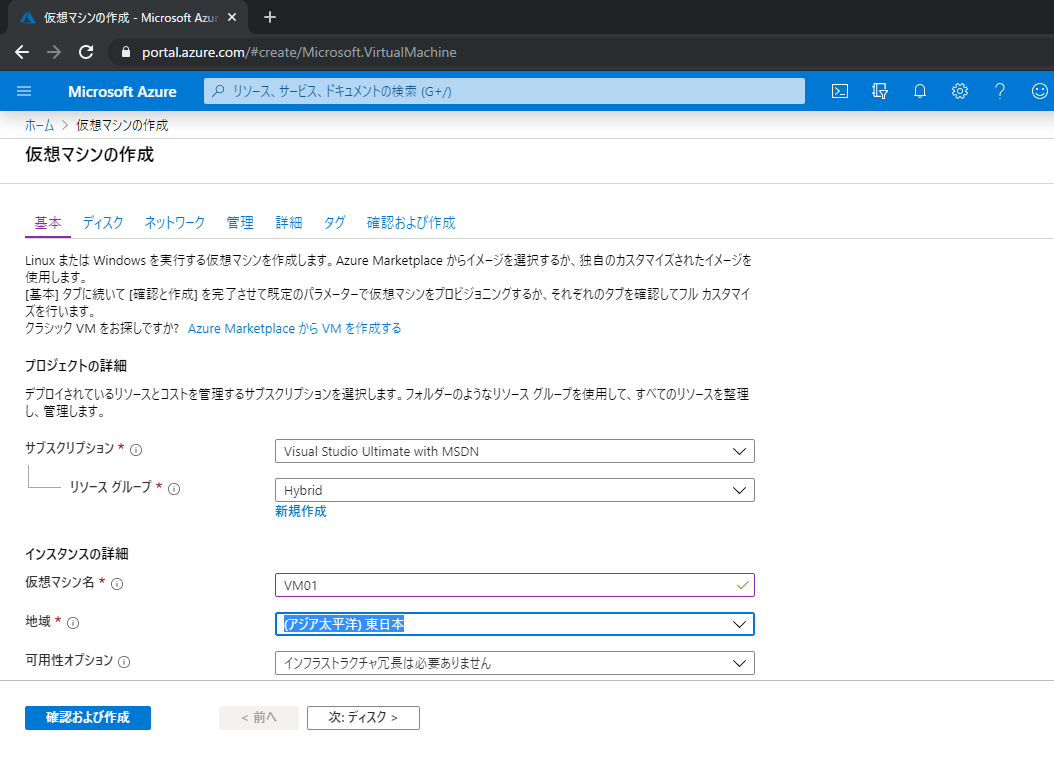

AADDSの構築が完了したので、さっそく仮想マシンを作成してドメインに参加してみましょう。Azure上で仮想マシンを作成します。ここで注意すべきは、AADDSの仮想ネットワークの地域と、仮想マシンの地域を同じにしておくことです。同じ地域であれば仮想ネットワーク内でそのまま通信が可能なので、ドメイン参加が簡単にできるようになります。

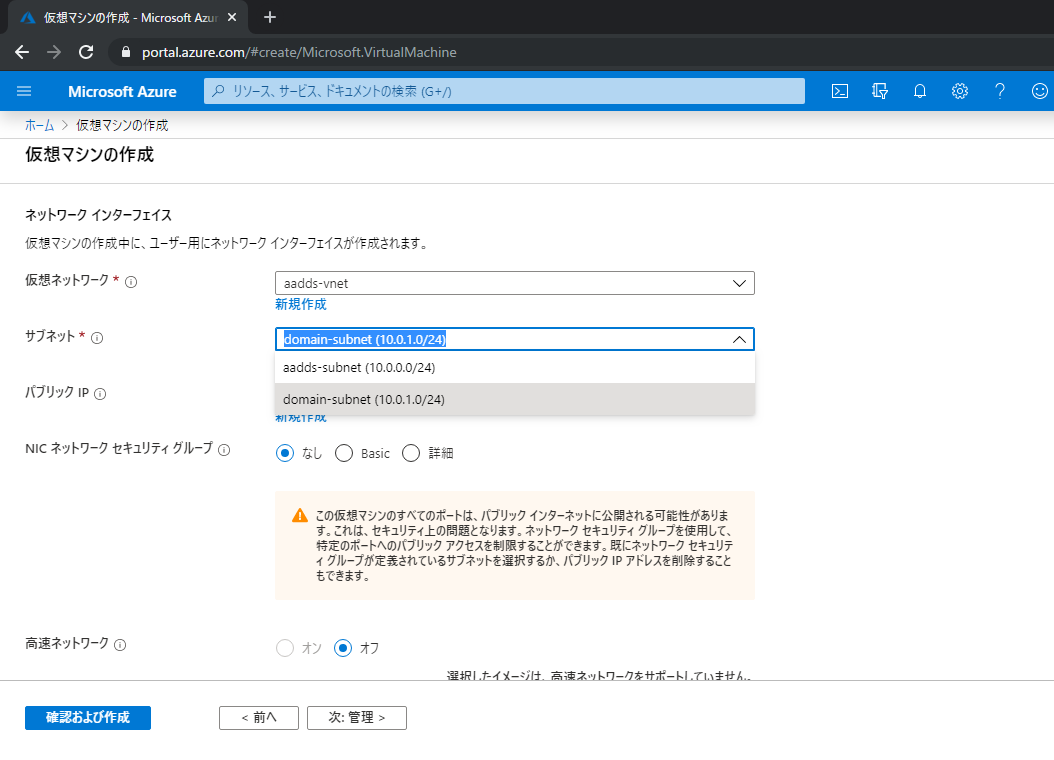

仮想マシンの作成する地域と、AADDSの地域が同じであれば、サブネットに先ほど作成したドメイン参加用のサブネットが選択できます。こちらを選択します。

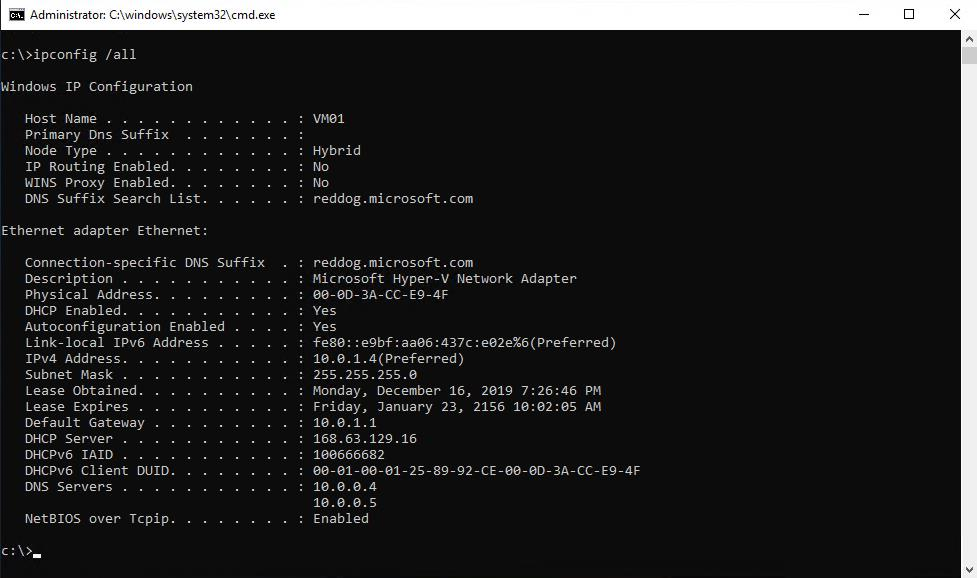

仮想マシン作成後、IP情報を確認してみると、作成したサブネットの10.0.1.4のIPアドレスが割り当てられているのが確認できます。

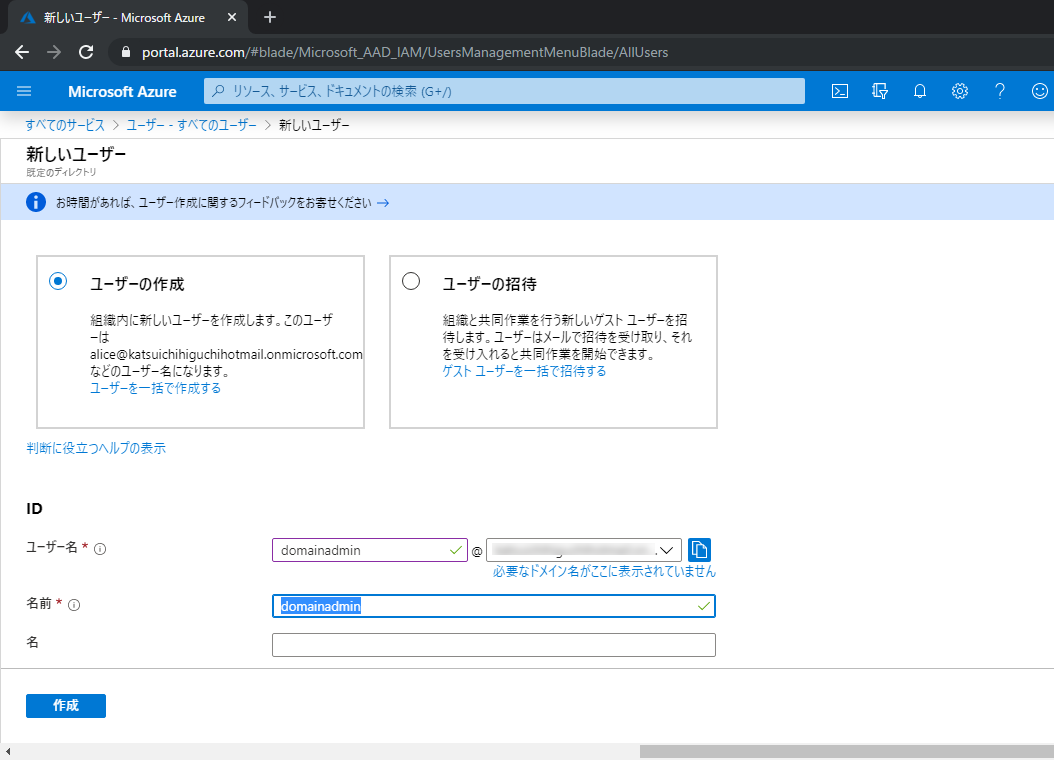

次に、ドメイン参加をするためのアカウントを作成します。AADDSはAADのユーザーを参照しているので、Azureポータルから「ID」-「ユーザー」-「新しいユーザー」を選択します。今回は“domainadmin”という名前のユーザーを作成しました。

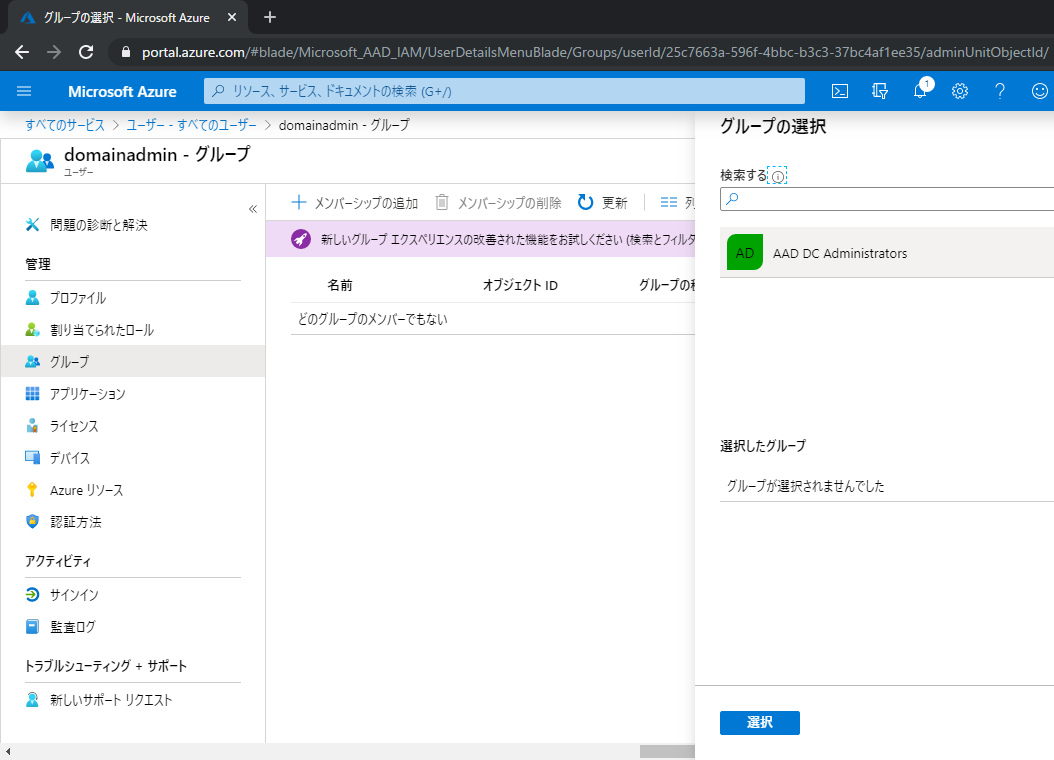

次に、グループを割り当てます。作成したユーザーを指定して「グループ」を選択します。

「メンバーシップの追加」から“AAS DC Administrator”を選択します。

AADDSでは“Domain Admins”というグループの代わりにこちらが管理者グループとなります。

ここまでで、AADにユーザーが追加されたことになります。

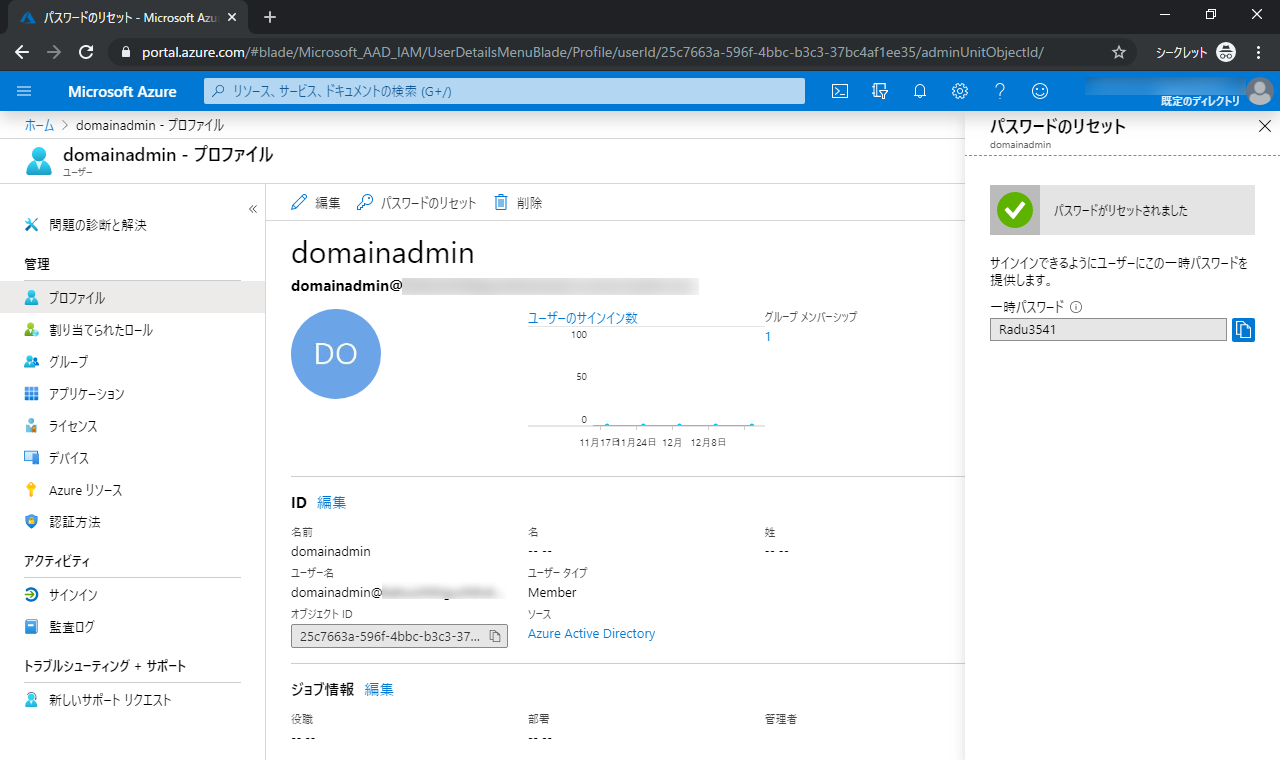

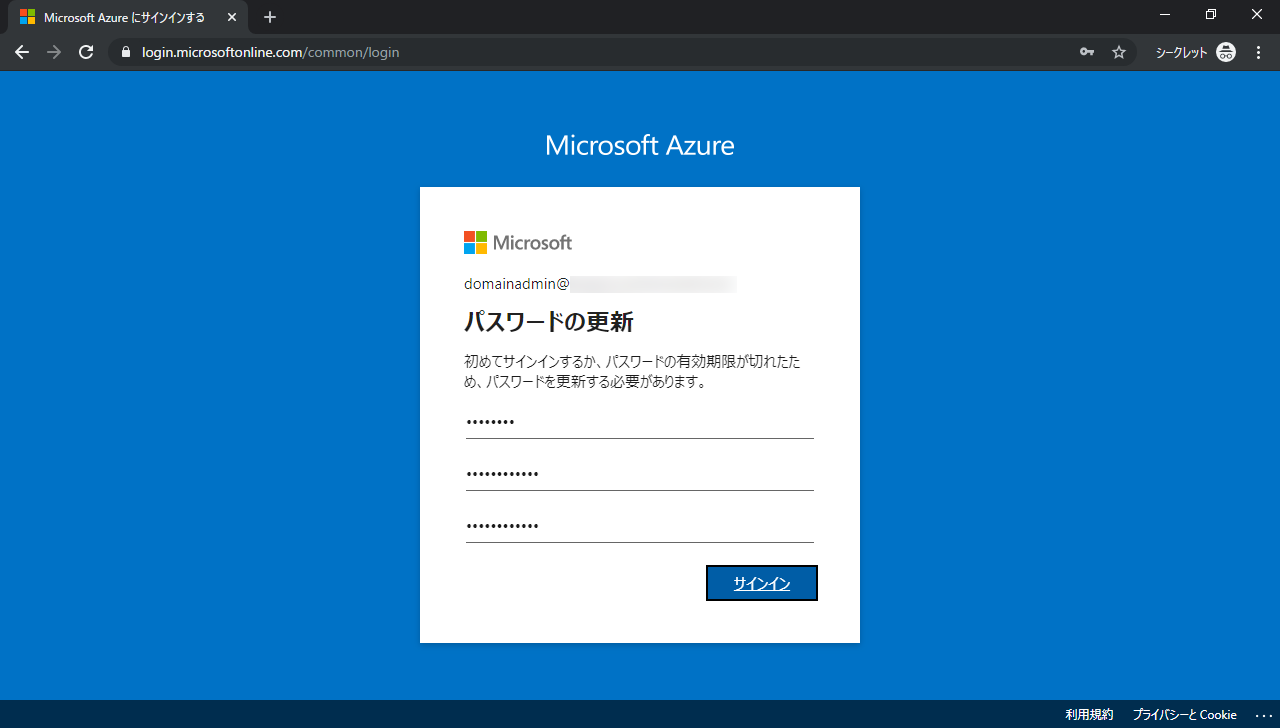

先ほども述べたように、AADのユーザーがAADDSのドメインを利用する場合は、パスワードのハッシュを行う必要があります。これはパスワードをリセットすることで実行されますので、一度パスワードのリセットを実行しておきます。リセットを実行すると一時パスワードが発行されるので、一度このパスワードを使ってAzureポータルにログインしておきます。

一時パスワードを使ってAzureポータルにログインしてパスワードの更新を行います。これでパスワードのハッシュが完了します。

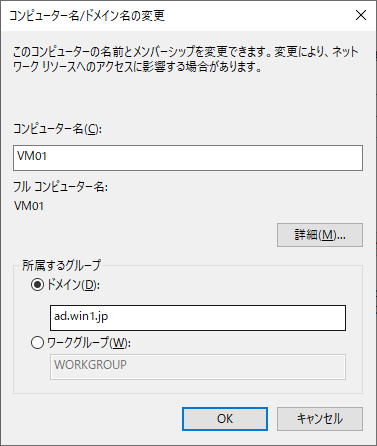

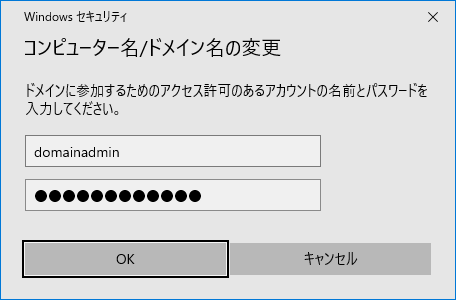

先ほど作成した仮想マシンでAADDSのドメインに参加します。Azureで作成した仮想マシンは英語版となっているので、日本語化(後日紹介予定)をしておきます。

先ほど作成した仮想マシンでAADDSのドメインに参加します。Azureで作成した仮想マシンは英語版となっているので、日本語化(後日紹介予定)をしておきます。

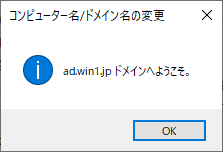

AADDSのドメインに参加できました!

一度再起動しておきます。

リモートデスクトップ接続をするには

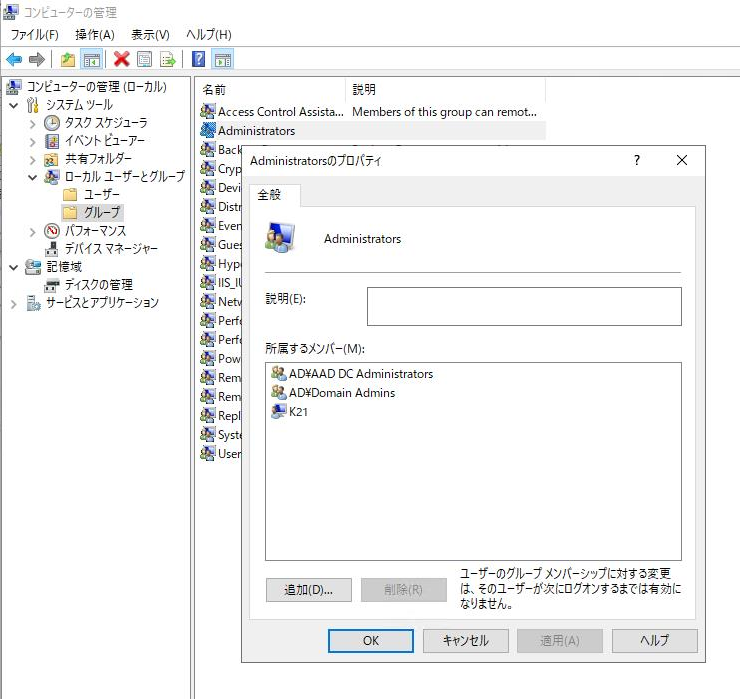

仮想マシンにローカルアカウントでログイン(リモートデスクトップ接続)してユーザー情報を見てみると、Administratorsグループに“AD\AAD DC Administrators”と“AD\Domain Admins”というグループが追加されています。

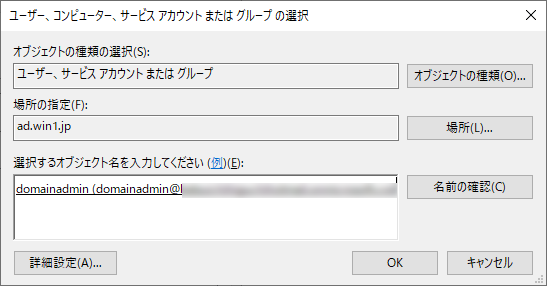

作成したユーザーでリモートデスクトップ接続を行う場合は、これらのグループが追加されていても、ローカルのAdministrators(もしくはRemote Desktop Users)にユーザーを登録する必要があります。AADDS上で管理者グループの“AAD DC Administrators”グループに入っているユーザーであっても、仮想マシンのローカルAdministratorsグループに登録する必要があります。

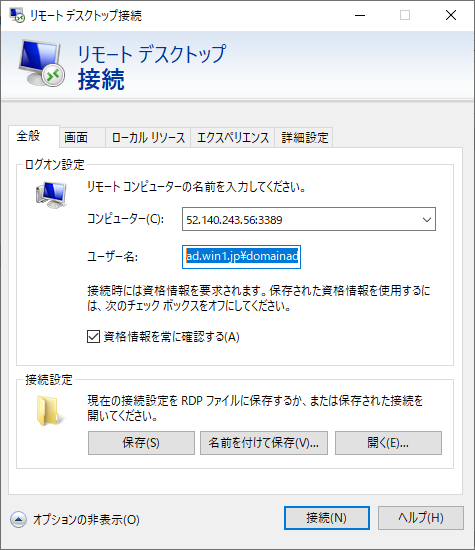

仮想マシンのローカルAdministratorsにユーザーを登録したら、リモートデスクトップ接続をしてみましょう。

接続時のユーザー名は“ドメイン名\ユーザー名”となります。

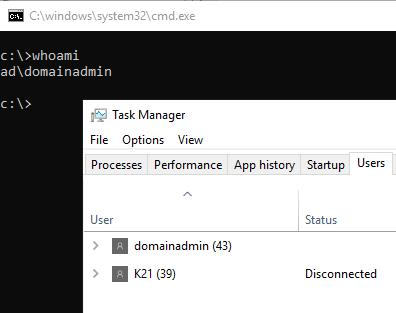

AADDSのアカウントでリモートデスクトップ接続をしてユーザー情報を確認できました。

ここまでできればオンプレミスのActive Directoryのドメインと同様に、Azure上のユーザー管理やPC管理を行うことが可能です。

Azure Active Directory Domain Services 利用料金

最後にAzure Active Directory Domain Services の利用料金です。

いくつかプランがありますが、最小の同時認証3,000、認証オブジェクト最大25,000までのStandardプランで16.8円/時間となっています。

以上がAzure Active Directory Domain Services の基本操作です。

オンプレミスと同様Active DirectoryがAzureのサービスを利用することでも構築可能なことが理解できたと思います。

Azure側の準備がとりあえず整ったところで、次回はオンプレミスとAzure上のアカウント同期について紹介します。

著書の紹介欄

Hyper-Vで本格的なサーバー仮想環境を構築。仮想環境を設定・操作できる!

できるPRO Windows Server 2016 Hyper-V

◇Hyper-Vのさまざまな機能がわかる ◇インストールからの操作手順を解説 ◇チェックポイントやレプリカも活用できる Windows Server 2016 Hyper-Vは、仮想化ソフトウェア基盤を提供する機能であり、クラウドの実現に不可欠のものです。 本書では、仮想化の基礎知識から、Hyper-Vでの仮想マシンや仮想スイッチの設定・操作、プライベートクラウドの構築、Azureとの連携などを解説します。

初めてのWindows Azure Pack本が発売

Windows Azure Pack プライベートクラウド構築ガイド

本書は、Windows Azure PackとHyper-Vを利用し、企業内IaaS(仮想マシン提供サービス)を構成するための、IT管理者に向けた手引書です。試用したサーバーは、最小限度の物理サーバーと仮想マシンで構成しています。Windows Azure Packに必要なコンポーネントのダウンロード、実際にプライベートクラウド構築する過程を、手順を追って解説しています。これからプライベートクラウドの構築を検討するうえで、作業負担の軽減に役立つ一冊です。

ブログの著者欄

採用情報

関連記事

KEYWORD

CATEGORY

-

技術情報(589)

-

イベント(232)

-

カルチャー(57)

-

デザイン(65)

TAG

- 5G

- Adam byGMO

- AdventCalender

- AGI

- AI

- AI TALK

- AI 機械学習強化学習

- AI/機械学習

- AIエージェント

- AIコーディング

- AIコーディングエージェント

- AI人財

- AI活用事例

- AI駆動

- AMD

- APT攻撃

- AWX

- Behind the Scenes

- BIT VALLEY

- Blade

- blockchain

- Canva

- ChatGPT

- ChatGPT Team

- Claude Team

- cloudflare

- cloudnative

- CloudStack

- CNDO

- CNDT

- CODEBLUE

- CODEGYM Academy

- ConoHa

- ConoHa VPS

- ConoHa、Dify

- ConoHaVPS

- CS

- CSS

- CTF

- DC

- Designship

- Desiner

- developer

- DevRel

- DevSecOpsThon

- DiceCTF

- Dify

- DNS

- Docker

- DTF

- engineering

- Engineering Journey

- eVTOL

- EXPERT CROSS

- Felo

- GitLab

- GMO AI&ロボティクス商事

- GMO AIR

- GMO AIロボティクス大会議&表彰式

- GMO DESIGN AWARD

- GMO Developers Day

- GMO Developers Night

- GMO Flatt Security

- GMO GPUクラウド

- GMO Hacking Night

- GMO kitaQ

- GMO SONIC

- GMOアドパートナーズ

- GMOアドマーケティング

- GMOインターネット

- GMOインターネットグループ

- GMOインターネットグループ陸上部

- GMOインターネットグループ陸上部 – GMOロボッツ

- GMOクラウド]

- GMOグローバルサイン

- GMOコネクト

- GMOサイバーセキュリティbyイエラエ

- GMOサイバーセキュリティ大会議

- GMOソリューションパートナー

- GMOデジキッズ

- GMOブランドセキュリティ

- GMOペイメントゲートウェイ

- GMOペパボ

- GMOメディア

- GMOリサーチ

- GMO大会議

- Go

- Good Morning

- GPU

- GPUクラウド

- GTB

- Hack-1グランプリ

- Hack‐1グランプリ

- Hardning

- Harvester

- HCI

- INCYBER Forum

- iOS

- IoT

- ISUCON

- Japan Drone

- JapanDrone

- Java

- JJUG

- JJUG CCC

- K8s

- Kaigi on Rails

- Kids VALLEY

- KidsVALLEY

- Linux

- LLM

- MCP

- MetaMask

- MySQL

- NFT

- NVIDIA

- NW構成図

- NW設定

- Ollama

- OpenStack

- Perl

- perplexity

- PGP

- PHP

- PHPcon

- PHPerKaigi

- PHPカンファレンス

- Python

- QUIC

- Rancher

- RPA

- Ruby

- SECCON

- Selenium

- Slack

- Slack活用

- Spectrum Tokyo Meetup

- splunk

- SRE

- sshd

- SSL

- Terraform

- TLS

- TypeScript

- UI/UX

- vibe

- VLAN

- VPN

- VS Code

- Webアプリケーション

- WEBディレクター

- XSS

- ZTNA

- アドベントカレンダー

- イベントレポート

- インターンシップ

- インハウス

- エージェンティックAI

- オブジェクト指向

- オンボーディング

- お名前.com

- クリエイター

- クリエイターインタビュー

- クリエイティブ

- コーディング

- コンテナ

- サイバーセキュリティ

- サマーインターン

- システム研修

- スクラム

- スペシャリスト

- セキュリティ

- ゼロトラスト

- ソフトウェアテスト

- チームビルディング

- デザイナー

- デザイン

- テスト

- ドローン

- ネットのセキュリティもGMO

- ネットワーク

- ハーネスエンジニアリング

- バックエンド

- ビジネス職

- ヒューマノイド

- ヒューマノイドロボット

- フィジカルAI

- プログラミング教育

- ブロックチェーン

- フロントエンド

- ベイズ統計学

- マイクロサービス

- マルチプレイ

- ミドルウェア

- モバイル

- ゆめみらいワーク

- リモートワーク

- レンタルサーバー

- ロボット

- ロボティクス

- 京大ミートアップ

- 人材派遣

- 出展レポート

- 動画

- 協賛レポート

- 国際ロボット展

- 基礎

- 多拠点開発

- 宮崎オフィス

- 展示会

- 広告

- 強化学習

- 形

- 応用

- 情報伝達

- 技育プロジェクト

- 技術広報

- 技術書典

- 技術書典20

- 採用

- 採用サイトリニューアル

- 採用活動

- 新卒

- 新卒研修

- 日本科学未来館

- 映像

- 映像クリエイター

- 映像制作

- 暗号

- 業務効率化

- 業務時間削減

- 機械学習

- 決済

- 物理暗号

- 生成AI

- 空飛ぶクルマ

- 色

- 視覚暗号

- 開発生産性

- 開発生産性向上

- 階層ベイズ

- 高機能暗号

PICKUP

-

【中編】Hack-1グランプリ2026 デモデーレポート|ついにグランプリ決定!最優秀賞チームに開発秘話を聞く

デザイン

-

【前編】Hack-1グランプリ2026 デモデーレポート|AI時代の学生ハッカソンに圧倒される2日間。「小さくなる日本」をどう表現する?

デザイン

-

【Expert Cross #1】“人生2周目”のエキスパートが挑む、「つながり」の構築と認知拡大

技術情報

-

【第1回・AI TALK】SUZURI・minne事業部CTO 黒瀧さんに聞く、AI活用の現在地と未来

技術情報

-

【Hack-1グランプリ2026 キックオフレポート】約150名の学生がハイブリッド形式で集結

イベント

-

【インタビュー後編】育休明けに直面した「AI時代」 GMOペパボのプリンシパルデザイナー・佐藤咲が歩む「共創」の道

デザイン